그래서 친구는 최근에 Apple 에서 새 (Apple)이메일 주소(email address) 가 Apple ID 에 추가 되었다는 확인 이메일(verification email) 을 받았다고 말했습니다 . 그 사람은 이메일 주소(email address) 를 추가하지 않았으며 Apple 계정(Apple account) 에 로그인했을 때 자신의 이메일 외에 다른 이메일이 표시되지 않는다는 것을 알고 있었습니다.

친구는 이것이 피싱 이메일인지 아니면 합법적인지 알고 싶었지만 Apple 에서 잘못 보냈 습니까? 글쎄(Well) , 그것은 사용자가 링크를 클릭하여 Apple ID 자격 증명을 입력하도록 하는 (Apple ID)가짜 이메일(fake email) 이었습니다 . 다행히 그 친구(friend didn) 는 링크를 클릭하지 않고 대신 브라우저를 열고 iCloud.com에 입력하고 로그인했습니다.

이 친구가 피싱 이메일(phishing email) 을 받았지만 모든 확인 이메일이 가짜는 아닙니다. 이 기사에서는 이메일이 가짜인지 아닌지 구별하는 방법과 확실하지 않은 경우 계정을 확인하는 모범 사례를 보여 드리겠습니다.

확인 이메일

나는 IT 전문가(IT guy) 이자 전반적인 컴퓨터 괴짜(computer geek) 이지만 여전히 일부 이메일에 속아 넘어갑니다. 예를 들어 Google(Google) 에서 이 이메일을 처음 받았을 때 누군가 내 계정을 해킹하려고 하는 것이 아닌가 걱정했습니다.

이 이메일의 문구는 누군가가 새 이메일 계정을 만들고 어떻게든(email account and somehow) 내 계정에 연결한 것처럼 들립니다. 그런 다음 그들이 내 비밀번호를 복구하여 이 새 이메일 주소(email address) 로 보낼 수 있습니까? 확실 하지(t sure) 않아서 하단에 있는 링크를 클릭했습니다. 이 링크에는 이 이메일 주소 를 (email address)생성(t create) 하지 않은 경우 계정에서 연결을 해제할 수 있다는 내용이 나와 있습니다.

그 순간에는 그것이 Google(Google) 에서 온 것인지 아닌지 알지 못했기 때문에 아마 이메일에 있는 링크를 클릭하지 말았어야 했습니다 . 운 좋게도 이메일은 무해했습니다. 기본적으로(Basically) 누군가가 새 Gmail 계정 을 만들 때 (Gmail account)복구 이메일 주소(recovery email address) 를 추가해야 합니다. 이 주소 는 때때로 잘못 입력되어 잘못된 사람에게 전송됩니다. 어쨌든 이러한 유형의 이메일에 있는 링크를 클릭하기 전에 주의를 기울여야 합니다.

이메일(Email) 이 진짜 인지 확인하는 방법

이메일이 진짜인지 확인하려면 보내는 이메일 주소(email address) 와 이메일 헤더(email header) 를 확인해야 정말 안전합니다. 진짜 이메일과 가짜 이메일을 구별하는 능력도 이메일 클라이언트에 따라 다릅니다. 아래에서 더 설명하겠습니다.

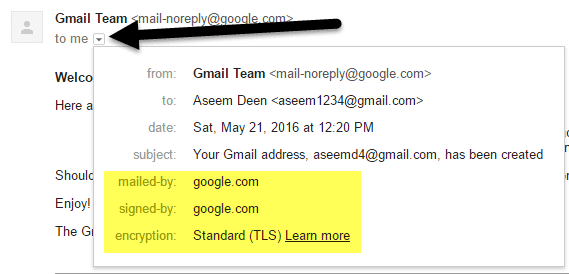

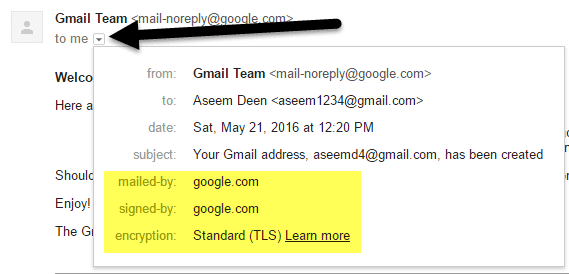

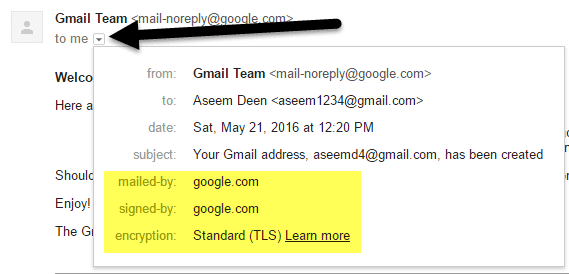

예를 들어 위의 스크린샷에서 이메일이 [email protected] 에서 전송되었음을 알 수 있습니다 . 이렇게 하면 이메일이 실제로 Google 에서 보낸 것인지 확인해야 합니다 . 맞습니까? 글쎄, 그것은 달려있다. 누군가가 악성 이메일 서버 를 설정하면 (rogue email server)보내는 주소(sending address) 를[email protected]으로 표시할 수 있는 가짜 이메일을 보낼 수 있습니다 . 이 부분은 속일 수 있어도 나머지는 속일 수 없다.

그렇다면 이메일이 다른 사람이 아닌 실제 출처에서 실제로 전송되고 있는지 어떻게 확인할 수 있습니까? 간단히 말해서 이메일 헤더(email header) 를 확인합니다 . 이것은 또한 이메일 클라이언트(email client) 가 작동하는 곳입니다. Gmail 을 사용 하는 경우 발신자 이름 바로 아래에 있는 세부정보 표시(Show Details) 화살표 를 클릭하기만 하면 소스를 매우 빠르게 확인할 수 있습니다 .

중요한 섹션은 우편으로 보낸 사람( mailed- by) , 서명( signed-b) 한 사람 및 암호화(encryption) 되어 있습니다. 이 두 필드 모두에 대해 google.com(google.com) 이라고 표시되어 있기 때문에 이메일은 실제로 Google 에서 보낸 것 입니다. 은행이나 대기업에서 보낸다고 주장하는 이메일의 경우 항상 mailed-by 및 signed-by 필드가 있어야 합니다. 표시되는 mailed-by 필드는 이메일이 SPF 인증(SPF-authenticated) 되었음을 의미합니다 . 표시되는 서명자 필드는 이메일이 DKIM 서명되었음을 의미합니다. 마지막으로 주요 은행이나 회사(bank or company) 에서 보낸 이메일은 거의 항상 암호화됩니다 .

이 필드는 이메일이 확인되었음을 보장하지만, 이메일을 보낸 것으로 추정되는 동일한 회사에서 확인했는지 확인해야 합니다. 예를 들어, 이 이메일은 Google 에서 온 것이므로 두 필드에 대해 google.com이라고 표시되어야 합니다. 일부 스패머는 똑똑해져서 자신의 이메일에 서명하고 확인하지만 실제 회사와 일치하지 않습니다. 예를 살펴보겠습니다.

보시다시피 이 이메일은 ICICI 은행(ICICI bank) 에서 보낸 것으로 추정 되지만 이메일 주소(email address) 는 자동으로 이메일의 진위 여부를 의심합니다. 은행 이름(bank name) 과 관련된 모든 것 대신에 도메인은 seajin.chtah.com으로 매우 스팸처럼 들립니다. 이메일에는 mailed-by 및 signed-by 필드가 있지만 다시 말하지만 은행 도메인(bank domain) 이 아닙니다 . 마지막으로 이메일에 암호화가 없으므로 다시 매우 어둡습니다.

다음은 mailed by 필드가 있고 암호화되었지만 Microsoft(Microsoft) 에서 보낸 것이 아닌 다른 이메일입니다 . 보시다시피 도메인은 Microsoft.com 이 아니라 들어본 적 없는 도메인입니다. 이메일을 확인할 때 보내는 이메일 주소(email address) 가 출처라고 생각하는 회사(예: [email protected] ) 이고 메일(mailed-by) 을 보낸 사람 과 서명한 사람이 (signed-by)이메일 주소(email address) 의 뒷부분( 예: paypal.com )에서 온 것인지 항상 확인하십시오. .

조금 혼란스러울 수 있는 예를 하나 더 살펴보겠습니다.

여기 Actiontec(Actiontec) 이라는 회사에서 보낸 이메일 이 있는데 VIA actiontecelectronics.onmicrosoft.com 입니다. 또한 actiontecelectronics.onmicrosoft.com에서 서명했으며 암호화되었습니다. 이 경우 이메일이 반드시 인증될 수는 없는 제3자 이메일 서비스(email service) 에 의해 전송되고 있음을 의미 합니다. 이 경우 회사는 회사 전자 메일 에 (company email)Office 365 를 사용하고 있으므로 해당 도메인에서 전송됩니다.

위의 이메일은 합법적이지만 헤더의 정보가 이메일의 안전을 보장하지는 않습니다. 여기에서 가장 좋은 방법은 타사 이메일 서비스(email service) 가 평판이 좋은 대기업인지 확인하는 것입니다. 이 경우 Microsoft 에서 제공 합니다. 마지막으로 누군가 다른 이메일 주소(email address) 를 속이려는 경우 Google 에서 다음과 같은 경고를 표시할 수 있습니다.

또는 다음과 같은 것:

이러한 경고를 받은 적이 있다면 이메일을 전혀 신뢰 해서는 안 됩니다. (t trust)Gmail 을 사용하지 않고 (Gmail)웹 브라우저(web browser) 에서 이메일을 보고 있지 않다면 어떻게 해야 하는지 궁금하실 것 입니다 . 글쎄, 그런 경우에는 전체 이메일 헤더(email header) 를 봐야 합니다 . 이메일 공급자 이름(email provider name) 뒤에 " 이메일 헤더 보기 "를 (view email header)Google(Just Google) 에 표시 하면 됩니다 . 예를 들어 Google Outlook 2016은 이메일 헤더(Outlook 2016 view email header) 를 보고 해당 클라이언트에 대한 지침을 얻습니다.

그렇게 하면 인증 결과(Authentication Results) 제목 아래에서 다음 텍스트를 검색하려고 합니다 .

spf=pass

dkim=pass

spf 행은 Gmail의 mailed(Gmail and dkim) -by 필드 와 동일하고 dkim은 서명된 사람과 동일합니다. 다음과 같이 표시되어야 합니다.

다시 말하지만 두 항목에 모두 PASS(PASS) 가 있더라도 스팸 발송자가 사용할 수 있는 가짜(fake one) 도메인이 아닌 실제 도메인용인지 확인해야 합니다 . Gmail 의 이메일 인증에 대해 자세히 알아보려면 아래 링크를 확인하세요.

https://support.google.com/mail/answer/180707?hl=en

https://support.google.com/mail/troubleshooter/2411000?hl=en&ref_topic=3395029

https://support.google.com/mail/answer/1311182?hl=en

여러 서비스를 테스트한 후 다른 이메일 클라이언트보다 Gmail 을 고수하는 이유이기도 하고 웹 인터페이스 가 다른 방법으로는 얻을 수 없는 더 많은 보호 계층을 제공하기 때문에 특별히 웹 인터페이스를 사용하는 이유이기도 합니다.(web interface)

마지막으로 이메일에 있는 링크를 클릭하기 보다는 브라우저로 직접 접속하여 웹사이트를 방문하는 습관을 들이도록 해야 합니다. 이메일이 안전하다는 것을 알고 있더라도 위장 웹사이트를 방문하고 있지 않다는 것을 알 수 있는 확실한 방법입니다. 이메일에 클릭해야 하는 링크가 있는 경우 로그인 정보나 기타 민감한 정보를 입력하기 전에 브라우저의 주소 표시줄에서 URL 을 확인하십시오 . 질문이 있으시면 언제든지 댓글을 남겨주세요. 즐기다!

How to Tell if an Email is Fake, Spoofed or Spam

So a friend recently told me that they got a verification email from Apple stating that a new email addresѕ had been added to their Apple ID. The person knew that they didn’t add any еmaіl address and when they logged into their Apple account, no other email other than their own was showіng υp.

The friend wanted to know whether this was a phishing email or was it legitimate, but sent to them incorrectly by Apple? Well, it ended up being a fake email that was trying to get the user to click on a link so that they would enter their Apple ID credentials. Luckily, the friend didn’t click the link, but instead opened his browser and typed in iCloud.com and logged in that way.

Even though this friend received a phishing email, not all verification emails are fake. In this article, I’ll show you how you can tell whether the email is fake or not and the best practice for checking your account if you’re not sure.

Verification Emails

Even though I’m an IT guy and overall computer geek, I still get spoofed by some emails myself. For example, the first time I got this email from Google, I was worried someone was trying to hack into my account.

The wording of this email makes it sound like someone created a new email account and somehow linked it to my account. Could they then try to recover my password and get it sent to this new email address? I wasn’t sure, so I clicked on the link at the bottom, which states that if you didn’t create this email address, then you can unlink it from your account.

I probably shouldn’t have clicked the link in the email since I didn’t really know at that moment if it was from Google or not. Luckily for me, it was and the email was harmless. Basically, when someone creates a new Gmail account, they have to add a recovery email address, which sometimes gets mistyped and hence sent to the wrong person. In any case, you do have to be vigilant before clicking on any link in these types of emails.

How to Check if an Email is Authentic

In order to verify an email as authentic, you have to look at the sending email address and also the email header to be really safe. The ability to distinguish between a real email and a fake one also depends on your email client. I’ll explain further below.

For example, in the above screenshot, you can see that the email was sent from [email protected]. This should confirm that the email is really from Google, correct? Well, it depends. If someone sets up a rogue email server, they can send a fake email that can show the sending address as [email protected]. Even though they can fake this aspect, the rest cannot be faked.

So how do you verify that an email is actually being sent from the real source and not someone else? In simple terms, you check the email header. This is also where the email client comes into play. If you are using Gmail, you can verify the source very quickly by simply clicking on the Show Details arrow directly below the name of the sender.

The important sections are mailed- by, signed-by and encryption. Since it says google.com for both of these fields, the email is truly from Google. For any email that claims to come from a bank or big company, it should always have the mailed-by and signed-by fields. A visible mailed-by field means that email was SPF-authenticated. A visible signed-by field means the email was DKIM-signed. Lastly, the email will almost always be encrypted if sent from a major bank or company.

Even though these fields ensure the email was verified, you need to make sure it was verified by the same company supposedly sending it. For example, since this email is from Google, it should say google.com for the two fields, which it does. Some spammers have gotten smart and sign and verify their own emails, but it won’t match the actual company. Let’s take a look at an example:

As you can see, this email is supposedly from ICICI bank, but the email address automatically casts doubt on the authenticity of the email. Instead of anything related to the bank name, the domain is seajin.chtah.com, which is very spammy sounding. The email does have the mailed-by and signed-by fields, but again, it’s not the bank domain. Lastly, there is no encryption on the email, which is very shady again.

Here’s another email where there is a mailed by field and it was encrypted, but is certainly not from Microsoft. As you can see, the domain is not Microsoft.com, but some unheard of domain. When verifying emails, always check that the sending email address is from the company you believe it is from, i.e. [email protected] and that mailed-by and signed-by are from the latter part of the email address, i.e. paypal.com.

Let’s look at one more example, which can be a little confusing.

Here, I have an email from a company called Actiontec, but it is VIA actiontecelectronics.onmicrosoft.com. It’s also signed by actiontecelectronics.onmicrosoft.com and has been encrypted. In this case, it means that the email is being sent by a third-party email service, which can’t necessarily be authenticated. In this case, the company is using Office 365 for their company email and that’s why it’s being sent from that domain.

Even though the above email is legitimate, the information in the header does not guarantee that the email is safe. You best option here is to make sure the third-party email service is also a large reputable company. In this case, it’s from Microsoft. Lastly, if someone is really trying to fake another email address, Google will probably be able to tell and give you a warning like this:

Or something like this:

If you ever get any of these warnings, then you shouldn’t trust the emails at all. You might be wondering what to do if you’re not using Gmail and if you’re not looking at the email in the web browser? Well, in those cases, you have to view the full email header. Just Google your email provider name followed by “view email header“. For example, Google Outlook 2016 view email header to get instructions for that client.

Once you do that, you want to search for the following pieces of text under the heading Authentication Results:

spf=pass

dkim=pass

The spf line is equivalent to the mailed-by field in Gmail and dkim is equivalent to signed-by. It should look something like this:

Again, even if both items have PASS, you need to make sure it’s for the real domain, not the fake one the spammer may be using. If you want to read more about email authentication in Gmail, check out these links below:

https://support.google.com/mail/answer/180707?hl=en

https://support.google.com/mail/troubleshooter/2411000?hl=en&ref_topic=3395029

https://support.google.com/mail/answer/1311182?hl=en

After testing multiple services, it’s also the reason why I stick with Gmail over other email clients and why I specifically use the web interface because it provides many more layers of protection that you otherwise wouldn’t get.

Lastly, you should make it a habit of going to the browser and manually visiting a website rather than clicking on the link in the email. Even if you know the email is safe, it’s a sure-fire way of knowing you’re not visiting some spoof website. If there is a link in an email that must be clicked, make sure to check the URL in the address bar of your browser before you enter any login details or other sensitive information. If you have any questions, feel free to comment. Enjoy!