Remote Credential Guard는 원격 데스크톱 자격 증명을 보호합니다.

모든 시스템 관리자 사용자는 원격 데스크톱(Desktop) 연결 을 통해 자격 증명을 보호하는 한 가지 매우 진지한 관심사를 가지고 있습니다. 맬웨어가 데스크톱 연결을 통해 다른 컴퓨터로 이동하여 데이터에 잠재적인 위협이 될 수 있기 때문입니다. 그렇기 때문에 Windows OS 는 원격 데스크톱에 연결하려고 할 때 " 이 PC를 신뢰하는지 확인하십시오. 신뢰할 수 없는 컴퓨터에 연결하면 PC에 손상을 줄 수 있습니다(Make sure you trust this PC, connecting to an untrusted computer might harm your PC) "라는 경고를 표시 합니다.

이 게시물에서는 Windows 10 에 도입된 Remote Credential Guard 기능이 (Remote Credential Guard)Windows 10 Enterprise 및 Windows Server 에서 원격 데스크톱 자격 증명을 보호하는 데 어떻게 도움 이 되는지 알아보겠습니다 .

(Remote Credential Guard)Windows 10 의 원격 자격 증명 보호

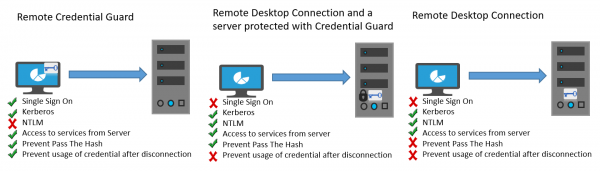

이 기능은 위협이 심각한 상황으로 발전하기 전에 제거하도록 설계되었습니다. Kerberos 요청을 연결을 요청하는 장치로 다시 리디렉션하여 원격 데스크톱(Desktop) 연결을 통해 자격 증명을 보호하는 데 도움이 됩니다 . 또한 원격 데스크톱(Remote Desktop) 세션 에 대한 싱글 사인온 환경을 제공 합니다.

대상 장치가 손상되는 불행의 경우 자격 증명 및 자격 증명 파생물이 대상 장치로 전송되지 않기 때문에 사용자의 자격 증명이 노출되지 않습니다.

Remote Credential Guard 의 작동 방식은 Credential Guard가 Credential Manager 를 통해 저장된 도메인 자격 증명을 보호 한다는 점을 제외하고 로컬 시스템에서 Credential Guard가 제공 (Credential Guard)하는 보호와 매우 유사합니다 .

개인은 다음과 같은 방법으로 Remote Credential Guard 를 사용할 수 있습니다.(Remote Credential Guard)

- 관리자(Administrator) 자격 증명은 높은 권한을 가지 므로 보호해야 합니다. Remote Credential Guard 를 사용 하면 자격 증명이 네트워크를 통해 대상 장치로 전달되는 것을 허용하지 않으므로 자격 증명이 보호된다는 것을 확신할 수 있습니다.

- 조직의 헬프 데스크(Helpdesk) 직원은 손상될 수 있는 도메인 가입 장치에 연결해야 합니다. Remote Credential Guard 를 통해 헬프데스크 직원은 RDP 를 사용하여 멀웨어에 대한 자격 증명을 손상시키지 않고 대상 장치에 연결할 수 있습니다.

하드웨어 및 소프트웨어 요구 사항

Remote Credential Guard 가 원활하게 작동하려면 원격 데스크톱(Remote Desktop) 클라이언트 및 서버 의 다음 요구 사항이 충족되는지 확인하십시오 .

- 원격 데스크톱 클라이언트(Remote Desktop Client) 및 서버는 Active Directory 도메인에 가입해야 합니다 .

- 두 장치 모두 동일한 도메인에 가입되어 있거나 원격 데스크톱(Remote Desktop) 서버가 클라이언트 장치의 도메인에 대한 신뢰 관계로 도메인에 가입되어 있어야 합니다.

- Kerberos 인증 이 활성화되어 있어야 합니다.

- 원격 데스크톱(Remote Desktop) 클라이언트 는 Windows 10 , 버전 1607 또는 Windows Server 2016 이상을 실행해야 합니다 .

- 원격 데스크톱 유니버설 Windows 플랫폼(Remote Desktop Universal Windows Platform) 앱은 Remote Credential Guard를 지원하지 않으므로 원격 데스크톱 (Remote Credential Guard)클래식(Remote Desktop) Windows 앱(Windows) 을 사용 하세요.

레지스트리(Registry) 를 통해 원격 자격 증명 보호(Remote Credential Guard) 활성화

대상 장치에서 Remote Credential Guard(Remote Credential Guard) 를 활성화하려면 레지스트리 편집기(Registry Editor) 를 열고 다음 키로 이동하십시오.

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Lsa

DisableRestrictedAdmin 이라는 새 DWORD 값을 추가합니다 . Remote Credential Guard 를 켜 려면 이 레지스트리 설정 값을 0 으로 설정하십시오 .

레지스트리 편집기를 닫습니다.

상승된 CMD에서 다음 명령을 실행하여 Remote Credential Guard 를 활성화할 수 있습니다 .

reg add HKLM\SYSTEM\CurrentControlSet\Control\Lsa /v DisableRestrictedAdmin /d 0 /t REG_DWORD

그룹 정책(Group Policy) 을 사용하여 원격 자격 증명 보호(Remote Credential Guard) 켜기

그룹 정책 을 설정하거나 (Group Policy)원격 데스크톱 연결(Remote Desktop Connection) 과 함께 매개변수를 사용하여 클라이언트 장치에서 Remote Credential Guard 를 사용할 수 있습니다 .

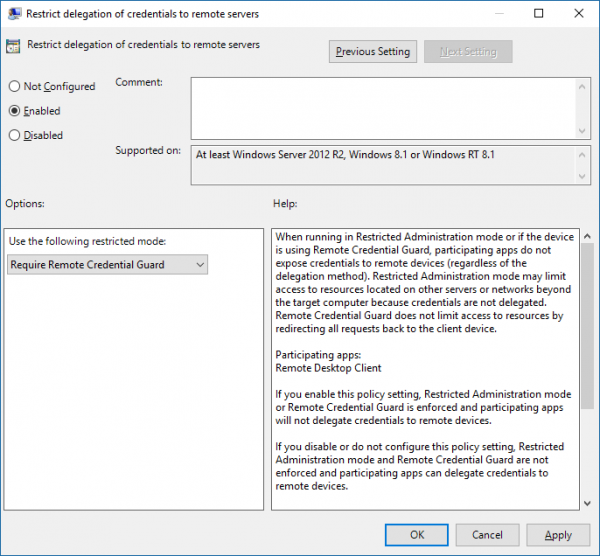

그룹 정책 관리 콘솔(Group Policy Management Console) 에서 Computer Configuration > Administrative Templates > System > Credentials Delegation 으로 이동 합니다.(.)

이제 원격 서버에 대한 자격 증명 위임 제한(Restrict delegation of credentials to remote servers) 을 두 번 클릭 하여 속성 상자를 엽니다.

이제 다음 제한 모드 사용(Use the following restricted mode) 상자에서 Remote Credential Guard 필요를 선택합니다. ( Require Remote Credential Guard. )다른 옵션인 제한된 관리 모드(Restricted Admin mode) 도 있습니다. 그 중요성은 Remote Credential Guard 를 사용할 수 없을 때 (Remote Credential Guard)Restricted Admin 모드 를 사용한다는 것입니다 .

어떤 경우에도 Remote Credential Guard 또는 Restricted Admin 모드는 자격 증명을 일반 텍스트로 원격 데스크톱(Remote Desktop) 서버에 보내지 않습니다.

(Allow Remote Credential Guard)' 원격 Credential Guard 선호(Prefer Remote Credential Guard) ' 옵션 을 선택하여 Remote Credential Guard를 허용 합니다.

확인(Click OK) 을 클릭하고 그룹 정책 관리 콘솔(Group Policy Management Console) 을 종료합니다 .

이제 명령 프롬프트에서 gpupdate.exe /force그룹 정책(Group Policy) 개체가 적용 되었는지 확인합니다 .

(Use Remote Credential Guard)원격 데스크톱(Remote Desktop) 연결 에 대한 매개변수와 함께 Remote Credential Guard 사용

조직에서 그룹 정책(Group Policy) 을 사용하지 않는 경우 원격 데스크톱 연결(Desktop Connection) 을 시작할 때 remoteGuard 매개 변수를 추가하여 해당 연결에 대한 원격 자격 증명 보호(Remote Credential Guard) 를 켤 수 있습니다.

mstsc.exe /remoteGuard

Remote Credential Guard 를 사용할 때 염두에 두어야 할 사항

- Remote Credential Guard 는 (Remote Credential Guard)Azure Active Directory 에 가입된 장치에 연결하는 데 사용할 수 없습니다 .

- Remote Desktop Credential Guard 는 (Remote Desktop Credential Guard)RDP 프로토콜 에서만 작동 합니다.

- Remote Credential Guard 에는 장치 클레임이 포함되지 않습니다. 예를 들어 원격에서 파일 서버에 액세스하려고 하고 파일 서버에 장치 클레임이 필요한 경우 액세스가 거부됩니다.

- 서버와 클라이언트는 Kerberos 를 사용하여 인증해야 합니다 .

- 도메인에 트러스트 관계가 있거나 클라이언트와 서버가 모두 동일한 도메인에 가입되어 있어야 합니다.

- 원격 데스크톱 게이트웨이 는 (Remote Desktop Gateway)Remote Credential Guard 와 호환되지 않습니다 .

- 대상 장치에 자격 증명이 유출되지 않습니다. 그러나 대상 장치는 여전히 자체적으로 Kerberos 서비스 (Kerberos Service) 티켓 을 획득합니다.(Tickets)

- 마지막으로 장치에 로그인한 사용자의 자격 증명을 사용해야 합니다. 저장된 자격 증명 또는 귀하와 다른 자격 증명을 사용하는 것은 허용되지 않습니다.

Technet 에서 이에 대한 자세한 내용을 읽을 수 있습니다 .

관련(Related) : Windows 10에서 원격 데스크톱 연결 수를 늘리는 방법.(increase the number of Remote Desktop Connections)

Related posts

Windows 11/10에서 Remote Desktop Connections의 수를 늘리십시오

Windows Remote Desktop session에서 전환 한 후 키가 붙어 있습니다

Windows 10에서 Remote Desktop Session에서 Paste을 복사 할 수 없습니다

RDP connection authentication error; Function은 지원되지 않습니다 요청

Create Remote Desktop Connection shortcut Windows 11/10

원격으로 로그인하려면 Remote Desktop Services를 통해 로그인해야합니다

Remote Desktop Connection의 내부 오류가 발생했습니다

Fix Remote Desktop Error Code 0x104 Windows 11/10

Remote Desktop option Greyed Windows 10

Remote Desktop 작동하지 않거나 Windows 10에 연결되지 않습니다

간단한 질문: 원격 데스크톱 연결이란 무엇입니까?

Fix Remote Desktop connection Windows 10의 문제 및 오류

Connect iPhone Windows 10 Microsoft Remote Desktop를 사용한 PC

Remove History Windows 11/10 Remote Desktop Connection의 항목

라우터를 통해 원격 데스크톱을 구성하는 방법

Windows 10 Microsoft Remote Desktop App

Windows 10(또는 Windows 7)에서 원격 데스크톱을 활성화하는 방법

Windows 10에서 2 분 미만 Remote Desktop을 활성화하십시오

Command Prompt or PowerShell을 사용하여 Remote Desktop 사용

logon attempt Remote Desktop을 연결하는 동안 오류가 발생했습니다