마이크로아키텍처 데이터 샘플링(MDS) 취약점 설명

마이크로아키텍처 데이터 샘플링(Microarchitectural Data Sampling) ( MDS )은 CPU 측 취약점입니다. Intel 에 따르면 CPU 에는 해커가 악용할 수 있는 몇 가지 느슨한 지점이 있습니다. 이는 CPU 내부 버퍼 에 저장된 매우 짧은 기간의 데이터를 읽을 수 있도록 CPU 를 제어하는 것을 의미합니다. (CPU)어떻게 작동하는지 봅시다. 또한 귀하의 시스템이 이 ZombieLoad( ZombieLoad) 익스플로잇 의 영향을 받는지 확인하는 방법도 알려드리겠습니다 .

MDS – 마이크로아키텍처 데이터 샘플링(MDS – Microarchitectural Data Sampling)

최신 인텔(Intel) 프로세서는 내부 버퍼에 데이터 저장 장치를 사용하며 데이터는 프로세서 캐시와 주고 받습니다. 프로세서의 내부 버퍼는 계산 시간을 줄이는 데 사용됩니다. 이러한 프로세서 시간 절약을 위해 프로세서의 데이터는 먼저 Intel(Intel) 과 같은 프로세서에 내장된 내부 메모리에 저장됩니다 . 데이터 형식은 TIME, DATA 및 IF_VALID 열입니다. 데이터 조각이 주어진 시간에 여전히 유효한지 확인하기 위한 것입니다. 이것은 다른 펌웨어나 컴퓨터의 다른 소프트웨어와 함께 사용하기 위해 CPU 캐시로 전송됩니다.(CPU)

마이크로아키텍처 데이터 샘플링( MDS ) 취약점은 해커가 프로세서의 초소형 버퍼에서 실시간으로 데이터를 훔치는 방식이다. 각 컴퓨터 세션에서 데이터는 필터( TIME , DATA , IF_VALID )와 함께 이러한 미니 캐시에 저장됩니다. 그들은 도난당할 때까지 그 가치( 유효성(validity) 도)가 변하기 때문에 매우 빠르게 변화합니다. 그러나 해커는 프로세서 내부의 데이터 필터/메모리가 변경되더라도 데이터를 사용할 수 있으므로 시스템을 완전히 제어할 수 있습니다. 그것은 분명하지 않습니다. 문제(Problems) 는 해커가 프로세서의 미니 버퍼에서 암호화 키 또는 기타 유용한 데이터를 얻을 때 시작됩니다.

다시 말해서 해커는 저장된 데이터의 수명이 매우 짧음에도 불구하고 데이터를 수집할 수 있습니다. 앞서 말했듯이 데이터는 계속 변경되므로 해커는 신속해야 합니다.

마이크로아키텍처 데이터 샘플링(Microarchitectural Data Sampling) ( MDS ) 의 위험

마이크로아키텍처 데이터 샘플링(Microarchitectural Data Sampling) ( MDS )은 암호화 키를 제공하여 파일과 폴더를 제어할 수 있습니다. MDS 는 암호를 제공할 수도 있습니다. 손상되면 컴퓨터가 랜섬웨어(Ransomware) 의 경우처럼 벽돌이 될 수 있습니다 .

악의적인 행위자는 프로세서 메모리에 침입한 다른 프로그램 및 앱에서 데이터를 추출할 수 있습니다. 암호화 키가 있으면 RAM(RAM) 데이터를 얻는 것이 어렵지 않습니다. 해커는 악의적으로 설계된 웹 페이지나 프로그램을 사용하여 프로세서 정보에 대한 액세스 권한을 얻습니다.

무엇보다도 가장 나쁜(Worst) 것은 손상된 컴퓨터가 손상되었다는 사실을 알지 못하는 상태에서 작동하지 않는다는 것입니다. MDS 공격은 로그에 아무 것도 남기지 않으며 컴퓨터나 네트워크의 어느 곳에도 발자국을 남기지 않으므로 누군가가 이를 탐지할 가능성이 매우 적습니다.

MDS 취약점 유형

현재 마이크로아키텍처의 4가지 변형이 감지됩니다.

- 마이크로아키텍처 로드 포트 데이터 샘플링(Load Port Data Sampling)

- 마이크로아키텍처 저장소 버퍼 데이터 샘플링(Microarchitectural Store Buffer Data Sampling)

- 마이크로아키텍처 채우기 버퍼 데이터 샘플링(Microarchitectural Fill Buffer Data Sampling) 및

- 마이크로아키텍처 데이터 샘플링 캐시할 수 없는(Microarchitectural Data Sampling Uncacheable) 샘플링

이것은 취약점이 발견되어 모든 운영 체제 제조업체 및 기타 업체가 사용자를 위한 패치를 개발할 때까지 비밀로 유지되는 가장 긴(1년) 기간이었습니다.

일부 사용자는 MDS(MDS) 로부터 보호하기 위해 하이퍼스레딩을 비활성화할 수 없는 이유에 대해 질문 했습니다. 대답은 하이퍼스레딩을 비활성화해도 어떤 종류의 보호도 제공하지 않는다는 것입니다. 하이퍼스레딩을 비활성화하면 컴퓨터가 느려집니다. 가능한 MDS(MDS) 공격 에 대응하기 위해 새로운(Newer) 하드웨어가 구축되고 있습니다 .

컴퓨터가 MDS에 취약합니까?

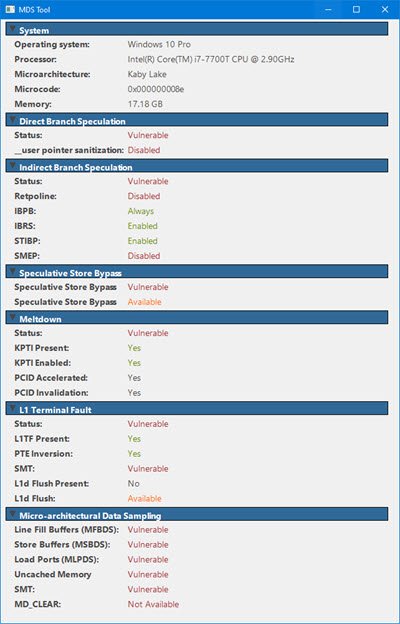

(Verify)시스템이 취약한지 확인하십시오 . mdsattacks.com 에서 (mdsattacks.com)MDS 도구(MDS Tool) 를 다운로드하십시오 . 거기에서 다른 많은 정보를 얻을 수 있습니다.

MDS로부터 컴퓨터를 보호하는 방법은 무엇입니까?

거의 모든 운영 체제는 취약점을 방지하기 위해 Intel(Intel) 마이크로코드 와 함께 사용해야 하는 패치를 발행했습니다 . Windows OS 에서 화요일 업데이트는 대부분의 컴퓨터에 패치를 적용했다고 합니다 . (Tuesday)이는 운영 체제 패치에 구축되는 Intel(Intel) 코드 와 함께 MDS (마이크로아키텍처 샘플링 )가 컴퓨터를 손상시키는 것을 방지하기에 충분해야 합니다.

MDSAttacks website recommends disabling Simultaneous Multi-Threading (SMT), also known as Intel Hyper-Threading Technology, which significantly reduces the impact of MDS-based attacks without the cost of more complex mitigations. Intel has also provided CPU microcode updates, and recommendations for mitigation strategies for operating system (and hypervisor) software. We recommend you install the software updates provided by your operating system and/or hypervisor vendor.

컴퓨터를 최신 상태로 유지하십시오. BIOS(Update your BIOS) 를 업데이트하고 인텔(Intel) 웹사이트 에서 프로세서에 대한 최신 장치 드라이버를 다운로드하십시오(download the latest device driver) .

이 취약점은 Microsoft 에서 Windows 운영 체제 제품군에 대해 패치했습니다. macOS도 2019 년 5월 15일(May 15th) 에 패치를 받았습니다. Linux 는 패치를 준비했지만 (Linux)마이크로아키텍처 데이터 샘플링(Microarchitecture Data Sampling) ( MDS ) 을 위해 별도로 다운로드해야 합니다 .

Related posts

igfxEM module은 Windows 10에서 작동 오류를 중지했습니다

Intel Thunderbolt Dock software Windows 10에서 작동하지 않습니다

하이퍼 스레딩이란 무엇이며 어떻게 작동합니까?

Intel Dual Band Wireless-AC 7260 어댑터가 연결 해제를 유지합니다

Igfxem.exe application 오류 - 메모리를 읽을 수 없습니다

Intel 및 AMD용 BIOS에서 가상화를 활성화하는 방법

Intel Processor Machine Check Error vulnerability 보호 사용

Intel Core 12세대 i7-12700K 리뷰: 게임으로 돌아오십시오!

Fix Intel Optane Memory Pinning error Windows 10 v2004 upgrade

Fix ESRV.exe Application Error 0xc0000142 Windows 10

게임용 노트북이나 미니 PC를 구입할 때 Intel Core i7 프로세서가 아닌 더 나은 비디오 카드를 구입하십시오.

Intel HD 그래픽이 탑재된 Windows 10 노트북의 검은색 화면 수정

Intel Core i5-12600K 리뷰: 올해 최고의 미드레인지 게이밍 CPU는?

2021의 AMD INTEL desktop 프로세서 : Which CPUs가 더 좋습니다

Apple M1 대 Intel i7: 벤치마크 전투

Windows 10에서 Data Usage Limit을 관리하는 방법

setup.xml - Intel Software Installer error를 구문 분석하지 못했습니다

노트북의 인텔 프로세서 세대를 확인하는 방법

Windows 10에서 Intel RST 서비스가 실행되지 않는 문제 수정

Best 무료 8086 Microprocessor Windows 10 용 Emulators