MITM(Man-In-The-Middle Attack)이란: 정의, 예방, 도구

온라인에서 데이터를 보호하는 것은 결코 쉬운 일이 아닙니다. 특히 공격자가 정기적으로 데이터를 훔치기 위해 몇 가지 새로운 기술과 악용을 발명하고 있는 오늘날에는 더욱 그렇습니다. 때때로 그들의 공격은 개별 사용자에게 그렇게 해롭지 않을 것입니다. 그러나 일부 인기 있는 웹사이트나 금융 데이터베이스에 대한 대규모 공격은 매우 위험할 수 있습니다. 대부분의 경우 공격자는 먼저 사용자 컴퓨터에 일부 맬웨어를 푸시하려고 시도합니다. 그러나 때때로 이 기술은 효과가 없습니다.

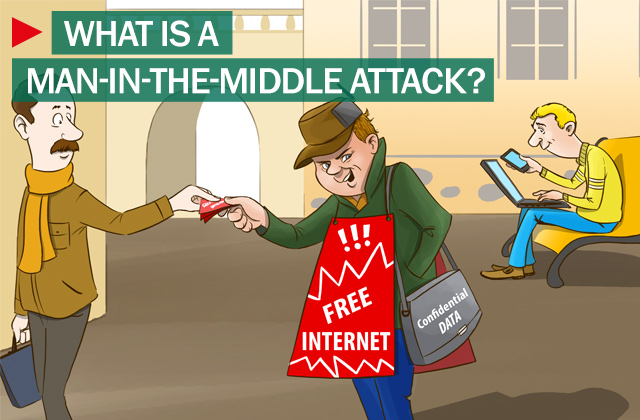

이미지 출처: 카스퍼스키.

메시지 가로채기(Man-In-The-Middle) 공격이란

인기 있는 방법은 중간자 공격(Man-In-The-Middle attack) 입니다. 버킷 여단 공격(bucket brigade attack) (Bucket Brigade attack) 이라고도 하며 때로는 암호화에서 야누스 공격( Janus attack )이라고도 합니다. (Janus attack)이름에서 알 수 있듯이 공격자는 두 당사자 사이에 자신을 유지하여 실제로 전체 대화가 공격자에 의해 제어되고 있을 때 개인 연결을 통해 서로 직접 대화하고 있다고 믿게 만듭니다.

메시지 가로채기(man-in-the-middle) 공격은 공격자가 두 당사자 간에 상호 인증을 구성할 때만 성공할 수 있습니다. 대부분의 암호화 프로토콜은 특히 사용자에 대한 MITM(MITM) 공격 을 차단하기 위해 항상 특정 형태의 끝점 인증을 제공 합니다. SSL(Secure Sockets Layer)(Secure Sockets Layer (SSL)) 프로토콜은 항상 상호 신뢰할 수 있는 인증 기관을 사용하여 한쪽 또는 양쪽 당사자를 인증하는 데 사용됩니다.

작동 원리

이 이야기에 Mike(Mike) , Rob , Alex 의 세 캐릭터가 있다고 가정해 보겠습니다 . Mike 는 (Mike)Rob 과 대화하기를 원합니다 . 한편 Alex (공격자)는 대화를 엿듣는 것을 막고 Mike 를 대신하여 Rob 과 거짓 대화를 이어 갑니다. 먼저 (First)Mike 는 (Mike)Rob 에게 공개 키를 요청 합니다 . Rob 이 (Rob)Mike 에게 키를 제공 하면 Alex 가 가로채고 "중간자 공격"이 시작됩니다. Alex 는 (Alex)Mike 에게 위조된 메시지를 보냅니다.Rob 의 것이라고 주장 하지만 Alex 의 공개 키를 포함합니다. Mike 는 그것이 사실이 아닐 때 받은 키가 Rob 의 소유라고 쉽게 믿습니다. (Rob)Mike 는 (Mike)Alex 의 키로 자신의 메시지를 순수하게 암호화 하고 변환된 메시지를 Rob 에게 다시 보냅니다 .

가장 일반적인 MITM 공격에서 공격자는 대부분 WiFi 라우터를 사용하여 사용자의 통신을 가로챕니다. 이 기술은 라우터에서 사용자 세션을 가로채기 위해 일부 악성 프로그램이 있는 라우터를 악용하여 해결할 수 있습니다. 여기에서 공격자는 먼저 자신의 노트북을 WiFi 핫스팟으로 구성하고 공항이나 커피숍과 같은 공공 장소에서 일반적으로 사용되는 이름을 선택합니다. 사용자가 해당 악성 라우터에 연결하여 온라인 뱅킹 사이트나 상거래 사이트와 같은 웹사이트에 연결하면 공격자는 나중에 사용할 수 있도록 사용자의 자격 증명을 기록합니다.

메시지 가로채기 공격 방지 및 도구

MITM 에 대한 대부분의 효과적인 방어 는 라우터 또는 서버 측에서만 찾을 수 있습니다. 거래 보안에 대한 전담 제어 권한이 없습니다. 대신 클라이언트와 서버 간에 강력한 암호화를 사용할 수 있습니다. 이 경우 서버는 디지털 인증서를 제시하여 클라이언트의 요청을 인증한 다음 유일한 연결을 설정할 수 있습니다.

이러한 MITM(MITM) 공격 을 방지하는 또 다른 방법 은 개방형 WiFi 라우터에 직접 연결하지 않는 것입니다. 원하는 경우 HTTPS Everywhere(HTTPS Everywhere ) 또는 ForceTLS 와 같은 브라우저 플러그인을 사용할 수 있습니다 . 이러한 플러그인은 옵션을 사용할 수 있을 때마다 보안 연결을 설정하는 데 도움이 됩니다.

다음 읽기(Read next) : Man-in-Browser 공격(Man-in-the-Browser attacks) 이란 무엇입니까?

Related posts

Windows 10 사용자를위한 Internet Security article and tips

온라인 안전을 위한 5가지 최고의 Firefox 개인 정보 보호 추가 기능

Online Reputation Management Tips, Tools & Services

링크가 안전하거나 웹 브라우저를 사용하지 않는지 확인하는 방법

online account 해킹 당하고 이메일 및 비밀번호 세부 정보가 유출되었는지 확인하십시오

무료 Photo Collage maker Online Tools and Software

ASUS Parental Controls이 자녀를 보호하는 7 가지 방법

자녀의 인터넷 시간을 제어하는 방법 ASUS router

붙여 넣기 란 무엇입니까? 웹에서 붙여 넣기를해서는 안되는 이유는 무엇입니까?

Digital Footprints, Traces or Shadow 란 무엇입니까?

Fake Online Employment And Job Scams가 증가하고있다

고래 사기 및 기업을 보호하는 방법은 무엇입니까?

가장 일반적인 Online, Internet and Email scams 및 사기

Browser Fingerprinting. Browser 지문을 비활성화하는 방법

공용 컴퓨터에서 안전하게 지내는 방법에 대한 팁

Globus Free VPN Browser review : Encrypt 모든 트래픽, Browse 익명으로

어린이를 위한 4가지 최고의 검색 엔진

Computer Security, Data Privacy, Online Safety Brochures Microsoft에서

Cyber crime 란 무엇입니까? 그것을 다루는 방법?

Best Free Online Flowchart Maker Tools