해킹(Hacking) 은 단어에서 알 수 있듯이 윤리적인 것과는 아무 관련이 없습니다. 해킹(Hacking) 은 사생활을 침해하거나 시스템 데이터를 훔치기 위해 사기적인 사고 방식으로 누군가의 시스템에 강제로 침입하는 것입니다. 그럼에도 불구하고 누군가의 네트워킹 문제를 해결하기 위해 컴퓨터 네트워크 또는 단일 장치에 대한 약점과 위협을 식별하기 위해 암시 및 승인 하에 수행되는 경우 이를 윤리적이라고 합니다. 이와 관련된 사람을 윤리적 해커라고 합니다.

우리는 해킹이 무엇인지 이해했으며 거의 모든 사람들이 집에 WiFi를 가지고 있습니다. "WiFi"의 전체 형태는 무엇입니까? 우리 중 많은 사람들에게 "Wireless fidelity"의 약자는 오해입니다. 우리 대부분은 그렇게 생각하지만, 모두의 이익을 위해 IEEE 802.11x 를 의미하는 단순한 상표 문구이며 고속 무선 인터넷 및 네트워크 연결을 제공하는 무선 기술입니다.

더 깊이 파고 들기 전에 해킹 공격은 수동 및 능동 공격과 스니핑, WEP(WEP) 및 WPA 등과 같은 다른 용어의 사용이라는 두 가지 유형이 있음을 이해하려고 노력하겠습니다 .

수동 공격: 먼저 네트워크의 데이터 패킷을 캡처한 다음 패킷을 분석하여 네트워크의 암호 복구를 시도합니다. 즉, 정보를 파괴하지 않고 시스템에서 정보를 가져옵니다. 모니터링 및 분석에 가깝지만

능동 공격(Attack) 은 데이터 패킷을 변경하거나 파괴하여 데이터 패킷을 캡처하여 암호를 복구하는 과정에서 시스템에서 시스템 정보를 가져온 다음 데이터를 변경하거나 전체를 파괴하는 것입니다.

스니핑(Sniffing): 암호, IP 주소(IP Address) 와 같은 정보를 훔칠 목적으로 장치 또는 소프트웨어 응용 프로그램을 사용하여 데이터 패킷을 가로채서 검사하거나 간단히 모니터링하는 프로세스입니다. 또는 시스템.

WEP: ' Wireless Equivalent Privacy(Wireless Equivalent Privacy) ' 를 나타내는 무선 네트워크에서 사용되는 일반적인 유형의 암호화 방법 이며 해커가 WEP 키 를 쉽게 해독할 수 있으므로 오늘날 그다지 안전한 것으로 간주되지 않습니다 .

WPA : "WiFi Protected Access"를 나타내는 무선 네트워크에서 사용되는 또 다른 일반적인 암호화 방법은 쉽게 해독할 수 없는 무선 응용 프로토콜(Application Protocol) 이며 무차별 대입 또는 사전 공격을 사용해야 하므로 가장 안전한 옵션입니다. WPA 키 를 해독할 수 있는 보장은 없습니다 .

위의 용어를 배경으로 Windows(Windows) , Mac 또는 Linux 등 모든 운영 체제에서 작동하는 2020년 PC용 최고의 WiFi 해킹 도구를 찾아 보겠습니다 . 아래에는 네트워크 문제 해결 및 무선 암호 크래킹에 사용되는 널리 사용되는 도구가 자세히 설명되어 있습니다.

PC용 최고의 와이파이 해킹 도구(Best Wifi Hacking Tools) 20 가지 (2020)

1. Aircrack-ng

Aircrack-ng 는 (Aircrack-ng)C 언어로(C-language) 작성된 잘 알려진 무료 무선 암호 해독 소프트웨어입니다 . 이 소프트웨어는 주로 암호를 모니터링, 공격, 테스트 및 최종적으로 해독하는 단계별 방법에 중점을 둡니다. 이 응용 프로그램은 표준 FMS 공격, Korek 공격 및 새로운 PTW 공격을 사용하여 속도를 최적화하므로 효과적인 WiFi 크래킹 도구입니다.

주로 Linux 운영 체제에서 작동하며 Windows , OS X , Free BSD , NetBSD , OpenBSD , 심지어 Solaris 및 eComStation 2 운영 체제까지 지원합니다. 이 앱은 Live CD 및 VMWare 이미지와 같은 다른 무선 어댑터도 지원합니다. VMWare 이미지 를 사용하는 데 많은 전문 지식과 지식이 필요하지는 않지만 특정 제약 조건이 있습니다. 제한된 운영 체제 세트에서 작동하고 제한된 수의 USB 장치를 지원합니다.

현재 영어로 제공되는 앱은 데이터 패킷을 사용하여 802.11b 네트워크의 WEP 및 WPA-PSK 키를 해독합니다. FMS 공격, PTW 공격 및 사전 공격 을 사용하여 WEP 키를 해독할 수 있습니다 . WPA2-PSK 를 해독 하기 위해 사전 공격을 사용합니다. 이 앱은 재생(Replay) 공격, 인증 해제, 가짜 액세스 포인트 등에 중점을 둡니다 . 또한 텍스트 파일로 데이터 내보내기를 지원합니다.

이 소프트웨어는 http://www.aircrack-ng.org/ 링크를 사용하여 다운로드할 수 있으며 가장 좋은 점은 소프트웨어 사용 방법을 모르는 경우 회사에서 제공하는 온라인 자습서가 있다는 것입니다. 은(는) 무선 암호를 해독하기 위해 설치 및 사용 방법을 배울 수 있는 이 소프트웨어를 설계했습니다.

Download Now

2. 와이어샤크

Wireshark Hacking Tool 은 오픈 소스 무료 데이터 패킷 분석기 및 네트워크 절차 분석 소프트웨어입니다. 그것은 Windows (Windows) 사용자(users) 들 사이에서 매우 인기 있는 최고의 와이파이 해킹 도구 중 하나입니다 . 이 도구를 사용하면 네트워크에서 일어나는 일을 아주 미세한 수준에서 이해할 수 있습니다. 네트워크 문제 해결 및 분석, 소프트웨어 개발 및 통신 절차에 사용됩니다. 교육 개발 작업에도 사용할 수 있습니다.

이 소프트웨어를 사용하여 온라인 또는 오프라인에서 수백 개의 프로토콜을 검사 및 분석하고 최상의 결과를 얻을 수 있습니다. 무선 데이터 분석 뿐만 아니라 Bluetooth , Ethernet , USB , Token Ring , FDDI , IEEE 802.11 , PPP/HDLC , ATM , Frame relay 등에서 데이터를 가져와서 분석할 수 있습니다.

이 도구는 여러 운영 체제를 지원하며 Windows , Linux , Mac OS , Solaris , FreeBSD , NetBSD 등을 사용하여 실행할 수 있습니다. 많은 상업 조직, 비영리 기업, 정부 기관 및 교육 기관에서 이를 다양한 프로토콜 전반에 걸친 세부 검사를 위한 기존 또는 사실상의 표준으로 사용합니다.

TTY 모드 TShark(TTY-mode TShark) 유틸리티 또는 GUI ( 그래픽 사용자 인터페이스(Graphical User Interface) ) 를 사용하여 캡처된 데이터를 정독할 수 있습니다 . 그래픽 아이콘 및 오디오 표시기를 통한 통신을 허용하지만 텍스트 기반 사용자 인터페이스, 텍스트 탐색 또는 입력된 명령 레이블을 사용하지 않습니다.

VoIP 분석 또는 표준 용어로 인터넷을 통한 전화 서비스와 같은(Internet) 풍부한 VoIP(Voice(Voice) over Internet Protocol ) 기능이 있습니다. 이는 인터넷 연결이 양호하면 가능합니다. 이렇게 하면 동일한 통화에 대해 VoIP 통화보다 더 많은 요금을 부과하는 지역 전화 회사 타워를 통한 전화를 피할 수 있습니다.

WireShark 는 또한 가장 강력한 디스플레이 기능으로 알려져 있으며 이미 실행 중인 프로그램을 중단하거나 중단하지 않고 컴퓨터 프로그램을 실행하는 동안 gzip으로 압축된 파일을 캡처하고 압축을 풀 수도 있습니다.

이 앱은 또한 IPsec , ISAKMP , Kerberos , SNMPv3 , SSL/TLS , WEP 및 WPA/WPA2 와 같은 많은 프로토콜의 암호를 해독하는 데 사용할 수 있습니다 . 앱을 사용하면 데이터 패킷 목록에 다양한 색상 코딩을 적용하여 빠르고 쉽게 사용하고 분석할 수 있습니다.

또한 일반 텍스트 파일, PostScript , CVS 또는 XML 로 데이터 내보내기를 지원합니다 . WireShark 해킹 도구는 좋은 기능을 가진 데이터 패킷을 분석하고 링크를 사용하는 데 가장 적합한 도구로 간주됩니다. https://www . wireshark.org/에서 이 도구를 다운로드하여 사용할 수 있습니다.

Download Now

3. 가인과 아벨

Cane & Abel 은 단순히 해킹이라는 단어를 사용하는 더 부드러운 방법인 Wi-Fi 비밀번호 를 복구하는 도구 목록에 있는 또 다른 인기 있는 소프트웨어입니다 . 도구 개발자가 명명하는 흥미로운 방법인 Adam 과 Eve 의 자식 이름을 따서 명명되었습니다. 흥미로운 이름이죠? 단, 네이밍은 개발자의 지혜에 맡기고 진행하도록 하겠습니다.

이 도구는 Microsoft OS 의 여러 버전에 사용 되며 각 데이터 패킷을 개별적으로 조사 및 분석하고 스크램블된 암호를 해독하거나 단순히 무차별 대입 공격, 사전 공격 및 암호 분석 공격을 사용하는 프로세스를 통해 다양한 기술을 사용합니다.

앱을 사용하면 캐시된 암호를 감지하고 라우팅 보안 세부 정보를 분석하여 무선 데이터를 검사하고 무선 네트워크 키를 검색할 수도 있습니다. 새로 추가된 해킹 기능은 교환된 LAN(LANs) 및 MITM 공격 에서 탐지하기 위한 주소 확인 프로토콜(Address Resolution Protocol) 또는 ARP 지원입니다.(ARP)

이것이 끝이 아닌 경우 Windows WiFi 해킹 소프트웨어를 사용하여 (Windows WiFi)VoIP 대화와 같은 VoIP(VoIP) 대화 를 (Voice)인터넷 프로토콜(Internet Protocol) 을 통해 녹음할 수도 있습니다 .

이것은 보안 컨설턴트, 전문 침투 테스터 및 윤리적인 목적을 위해 건설적으로 사용하고 무단 암호 액세스를 위해 다른 사람을 속이지 않으려는 모든 사람이 권장하고 가장 많이 사용하는 도구입니다.

Download Now

4. 엔맵

Nmap 은 (Nmap)Windows PC 용 최고의 오픈 소스 Wi-Fi 해킹 도구 중 하나입니다 . 확장된 형태 의 Nmap 의 약어는 Android 사용자가 사용할 수 있는 Network Mapper 를 나타냅니다. (Network Mapper)단일 호스트에 대해 동등하게 잘 작동할 수 있지만 원래 의도는 대규모 네트워크를 스캔하도록 설계되었습니다. 주로 네트워크 검색(network discovery) 겸 관리 및 컴퓨터 보안 감사에 사용됩니다.

Nmap 은 https://github.com/kost/NetworkMapper 링크를 사용하여 Github 에서 무료로 사용할 수 있습니다 . 대부분의 Nmap 스캐너는 비공식 Android Frontend 의 도움을 받아 다운로드, 설치 및 사용할 수도 있습니다. 사용자는 필요에 따라 소프트웨어를 재설계하거나 수정할 수도 있습니다. 이 앱(App) 은 루팅된 기기와 루팅되지 않은 기기 모두 에서 스마트폰(Smartphone) 사용자 에게 잘 작동 합니다.

Linux 운영 체제, Windows 및 Mac OS X 와 같은 모든 주요 컴퓨터 운영 체제를 지원합니다 . 네트워크(Network) 관리자는 네트워크를 사용하는 호스트의 수, 호스트가 제공하는 서비스 유형 및 운영 체제 종류(예: 다양한 버전의 활동을 실행하는 데 사용되는 운영 체제.

무료로 제공되는 이 서비스는 네트워크 검색에 가장 적합합니다. 위에 표시된 것처럼 여러 운영 체제를 지원하고 사용 중인 데이터 패킷 필터/방화벽의 종류와 HTTPS(HTTPS) 기본값 을 사용하여 바이너리를 사용하여 데이터를 전송하는 것과 같은 기타 많은 속성/측면을 주시합니다 .

Download Now

5. 메타스플로잇

Metasploit 은 매사추세츠에 기반을 둔 보안 회사인 Rapid7 이 소유한 강력한 무료 오픈 소스 해킹 도구 입니다. 이 해킹 소프트웨어는 컴퓨터 시스템의 약점/민감성을 테스트하거나 시스템에 침입할 수 있습니다. 많은 정보 보안 도구와 마찬가지로 Metasploit 은 합법 및 불법 활동에 모두 사용될 수 있습니다.

무료 및 유료 버전 모두에서 사용할 수 있는 침투 테스트 소프트웨어 겸 사이버 보안 도구입니다. 1990년 일본(Japan) 에서 설계된 'Ruby'라는 고급 범용 일본(Japan) ese 프로그래밍 언어를 지원 합니다. 소프트웨어는 https://www.metasploit.com 링크를 사용하여 다운로드할 수 있습니다. 언급한 대로 웹 사용자 인터페이스나 명령 프롬프트 또는 링크와 함께 사용할 수 있습니다.

더 읽어보기: (Also Read:) 생산성을 높이는 10가지 최고의 Android용 Office 앱(10 Best Office Apps for Android to Boost Your Productivity)

Metasploit 도구 는 Linux 시스템, Windows , Mac OS , 개방형 BSD 및 Solaris 와 같은 모든 중앙 컴퓨터 운영 체제를 지원합니다 . 이 해킹 도구는 스폿 검사를 통해 시스템 보안의 모든 손상을 테스트합니다. 네트워크에 필요한 침투 테스트를 실행하여 공격을 수행하는 모든 네트워크 목록을 카운트하고 프로세스에서 주의를 피하기도 합니다.

Download Now

6. 키즈멧

Kismet 은 무선 장치를 찾고 식별하는 데 사용되는 Wi-Fi 해킹 도구입니다. 아랍어(Arabic) 로 '나누다'라는 뜻이다 . 간단히 말해서 , 인도 국어 인 힌디어 로 된 (Hindi)Kismet 은 중요한 것이 전적으로 우연이나 운명에 의해 당신의 삶에 올 때 자주 사용됩니다.

이 도구는 사용 중인 경우 숨겨진 네트워크를 수동적으로 감지하고 공개하여 네트워크를 식별합니다. 엄밀히 말하면 해킹이라는 용어로 데이터 패킷 센서로 802.11 Layer-2 무선 근거리 통신망, 즉 802.11a, 802.11b, 802.11g, 802.11n 트래픽에 대한 네트워크 및 침입 탐지 시스템입니다.

이 소프트웨어는 모드를 지원하고 클라이언트/서버 모듈식 설계 또는 프레임워크를 기반으로 하는 모든 WiFi 카드와 함께 작동합니다. (WiFi)Linux 시스템, Windows , Mac OS , OpenBSD , FreeBSD , NetBSD 와 같은 모든 운영 체제를 지원합니다 . 또한 Microsoft Windows 및 기타 여러 플랫폼에서 실행할 수 있습니다. http://www.kismetwireless.net/ 링크를 사용하면 문제 없이 소프트웨어를 다운로드할 수 있습니다.

Kismet 은 또한 채널 호핑을 지원하므로 소프트웨어 사용자가 정의한 대로 시퀀스를 따르지 않고 한 채널에서 다른 채널로 지속적으로 변경할 수 있습니다. 인접 채널이 겹치기 때문에 더 많은 데이터 패킷을 캡처할 수 있으며 이는 이 소프트웨어의 또 다른 장점입니다.

Download Now

7. 넷스파커

NetSparker 는 보안 스캐닝 및 윤리적 해킹 문제에 사용되는 웹 응용 프로그램입니다. 증거 기반 스캐닝 기술로 인해 매우 정확한 약점 탐지 기술로 간주됩니다. (Due)사용자의 민감한 데이터를 위험에 빠뜨리기 위해 악용될 수 있는 취약성을 자동으로 찾을 수 있는 사용하기 쉬운 보안 스캐너 소프트웨어입니다.

SQL 주입(SQL Injection) , XSS 또는 교차 사이트 스크립팅(Cross-Site Scripting) 및 원격 파일 포함(Remote File Inclusions) , 기타 웹 애플리케이션, 웹 서비스 및 웹 API(APIs) 와 같은 약점을 쉽게 찾을 수 있습니다 . 따라서 가장 먼저 NetSparker 를 사용하여 웹 활동을 보호해야 합니다 .

사용하는 플랫폼이나 기술에 관계없이 모든 최신 및 사용자 지정 웹 응용 프로그램을 스크롤할 수 있습니다. Microsoft ISS 를 사용 하든 Linux 에서 (Linux)Apache 및 Nginx 를 사용하든 웹 서버에도 동일하게 적용됩니다 . 모든 보안 문제를 검색할 수 있습니다.

Microsoft Windows 응용 프로그램 의 내장 침투 테스트 및 보고 도구 또는 단 24시간 만에 수천 개의 다른 웹 사이트 및 웹 응용 프로그램을 스캔하는 데 사용할 수 있는 온라인 서비스의 두 가지 버전으로 제공됩니다.

이 스캐너는 HTML 5 , Web 2.0 및 SPA(SPAs) ( 단일 페이지 응용 프로그램 )와 같은 (Single Page Applications)AJAX 및 Java 기반 응용 프로그램을 지원 하므로 팀이 식별된 문제에 대해 빠른 수정 조치를 취할 수 있습니다. 간단히 말해서, 수천 개의 웹 사이트와 응용 프로그램에 관련된 모든 보안 위험을 빠른 시간 안에 극복할 수 있는 훌륭한 도구입니다.

Download Now

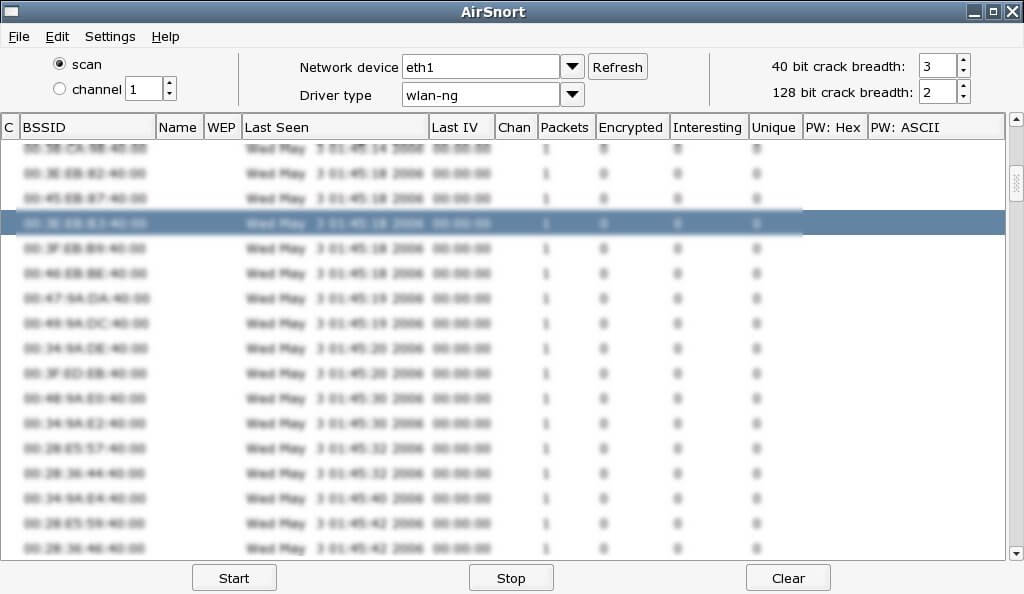

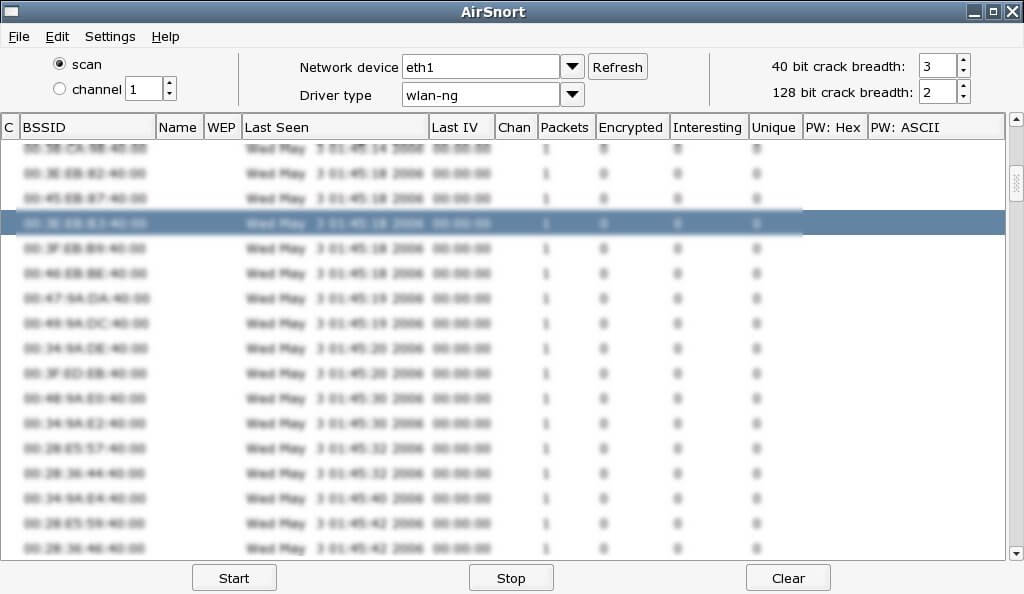

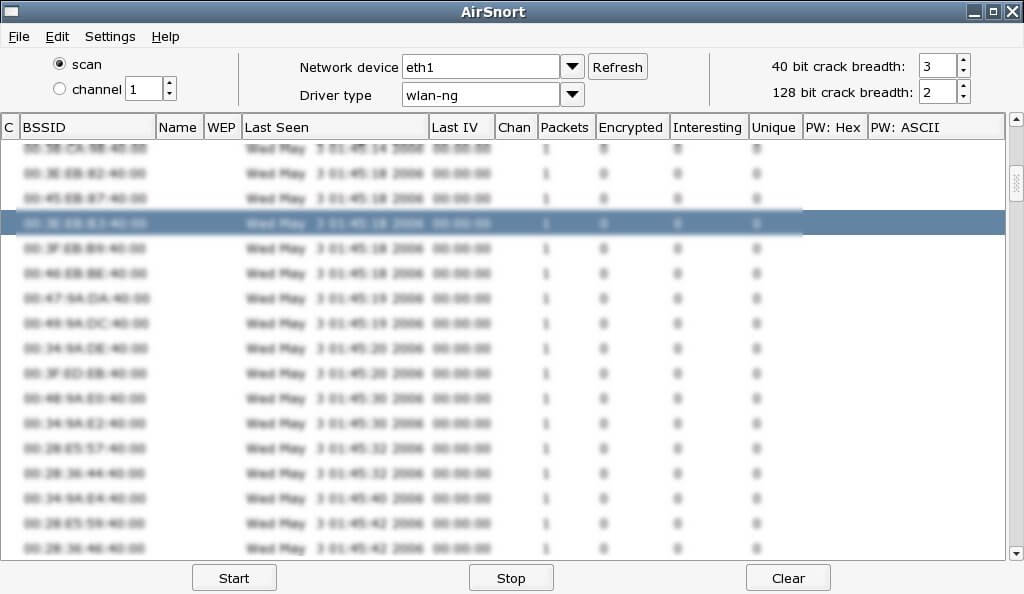

8. 에어스노트

AirSnort 는 또 다른 인기 있는 무선 LAN 또는 WiFi 암호 해독 소프트웨어입니다. Blake Hegerle 와 Jeremy Bruestle 이 개발한 이 소프트웨어 는 Linux 및 Windows 운영 체제 에서 무료로 제공 됩니다. WiFi 802.11b 네트워크 의 WEP Keys/encryption 또는 암호 를 해독하는 데 사용됩니다 .

이 도구는 http://sourceforge.net/projects/airsnort 링크를 사용하여 Sourceforge 에서 다운로드할 수 있으며 데이터 패킷에서 작동합니다. 먼저 네트워크의 데이터 패킷을 캡처한 다음 패킷을 분석하여 네트워크의 암호 복구를 시도합니다.

즉, 수동 공격을 수행합니다. 즉, 단순히 데이터 전송을 모니터링하고 데이터를 파괴하지 않고 적절한 양의 데이터 패킷을 수신하면 정보를 얻거나 암호화 또는 암호 키를 수량화하려고 합니다. 그것은 명백히 정보를 모니터링하고 인식하는 것입니다.

AirSnort 는 (AirSnort)WEP 암호 를 해독하는 간단한 도구 입니다. GNU 일반 공중 라이선스 에 따라 사용할 수 있으며 무료입니다. 소프트웨어는 작동하지만 지난 3년 동안 더 이상 유지 관리되지 않았지만 더 이상의 개발은 발생하지 않았습니다.

Download Now

9. 에터캡

Ettercap 은 여러 대의 컴퓨터에서 특정 응용 프로그램을 사용하거나 단일 시스템에서 여러 응용 프로그램을 사용할 수 있음을 의미하는 크로스 플랫폼 응용 프로그램을 지원하는 PC용 오픈 소스 및 최고의 Wifi 해킹 도구입니다. (Wifi)LAN 을 통해(LAN) 전송된 데이터 는 발신자와 수신자 사이에서 LAN에 연결된(Local) 각 장치에도 전송됩니다 .

이 해킹 도구는 Linux(Linux) , Mac OS X , BSD , Solaris 및 Microsoft Windows 를 포함한 다양한 운영 체제를 지원합니다 . 이 시스템을 사용하면 보안 감사를 수행하여 허점을 확인하고 사고가 발생하기 전에 보안 누출을 막을 수 있습니다. 또한 설계 또는 내부 프로세스에 관계없이 동일한 네트워크의 모든 장치 간의 데이터 전송을 제어하는 모든 규칙을 확인하여 네트워크 프로토콜을 분석할 수 있습니다.

이 도구를 사용하면 관습적 필요와 요구 사항에 따라 이미 존재하는 소프트웨어 프로그램에 기능을 추가하는 맞춤형 플러그인 또는 애드온을 사용할 수 있습니다. 또한 암호, IP 주소, 보호된 정보 등의 도용에 대응하기 위해 데이터를 가로채고 검사하여 콘텐츠 필터링을 활성화하고 HTTP SSL 보안 데이터를 스니핑할 수 있습니다.(HTTP SSL)

Download Now

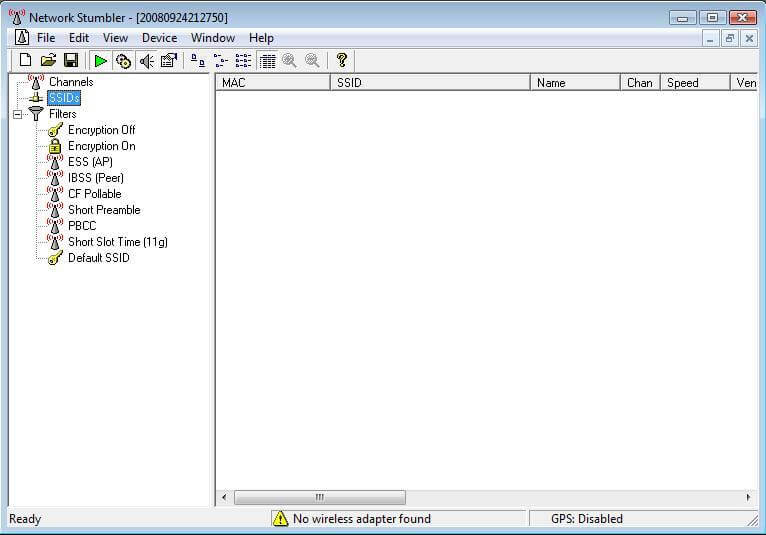

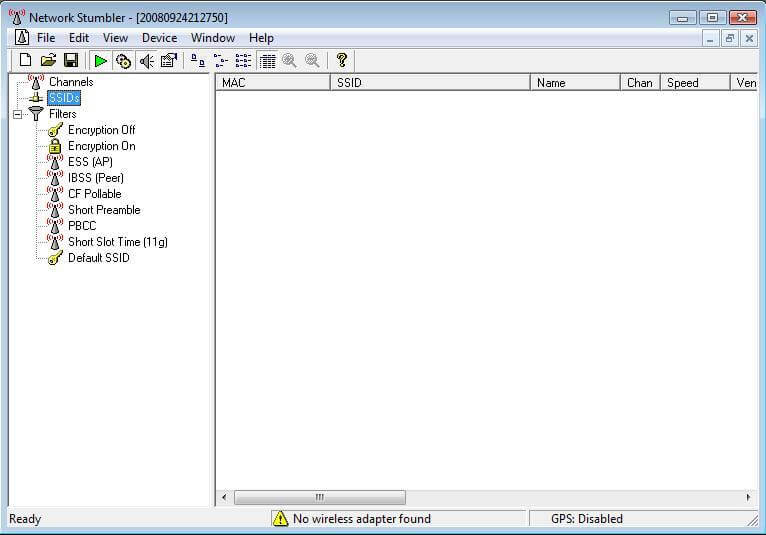

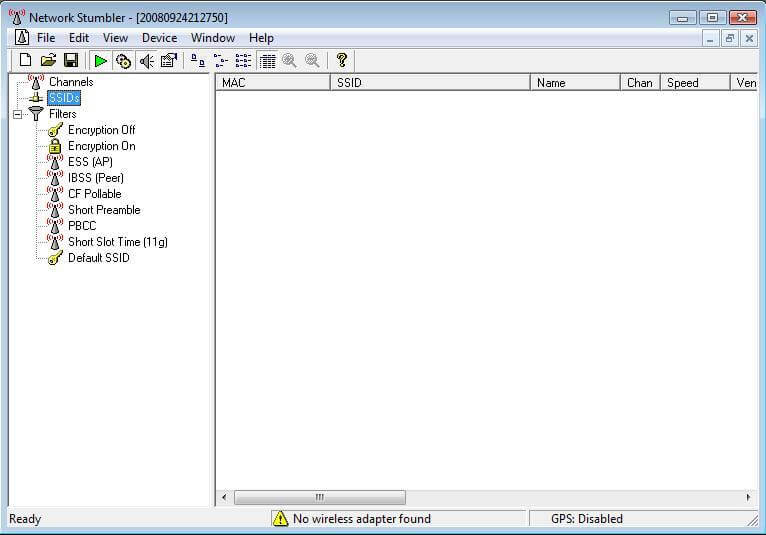

10. 넷스텀블러

(NetStumbler)Network Stumbler 라고도 하는 NetStumbler 는 개방형 무선 수신 지점을 찾는 데 사용할 수 있는 무료 도구로 잘 알려져 있습니다. Windows 2000에서 Windows XP 까지의 (Windows XP)Microsoft Windows 운영 체제에서 실행되며 802.11a, 802.11b 및 802.11g 무선 네트워크를 감지할 수 있습니다. 또한 MiniStumbler 로 알려진 자체 축소 버전이 있습니다 .

이 도구는 2005년 마지막 릴리스 이후 거의 15년 동안 개발되지 않았습니다. 축소된 버전은 CD, DVD 플레이어, 스테레오, TV(TVs) , 홈 시어터, 휴대용 컴퓨터 또는 휴대용 소비자 전자(Consumer Electronic) 장치의 운영 체제와 함께 사용할 수 있습니다. 노트북 및 기타 오디오 및 비디오 장비.

도구를 실행하면 자동으로 주변의 무선 네트워크 검색을 시작하고 완료되면 자동으로 시작됩니다. 주변 네트워크의 전체 목록을 볼 수 있습니다. 따라서 기본적으로 로컬 지정 영역에서 WiFi(WiFi) 네트워크 를 매핑하는 과정이며 액세스 포인트 매핑이라고도 하는 워 드라이빙에 기본적으로 사용됩니다.

또한 이 도구를 사용하여 지정된 관심 영역에서 무단 액세스 지점을 감지할 수 있습니다. 또한 네트워크가 낮은 위치를 찾는 데 도움이 되며 Linux , Mac OS X , BSD , Solaris , Microsoft Windows 등과 같은 네트워크 구성 확인을 지원할 수도 있습니다.

이 해킹 소프트웨어의 단점은 주변에서 작업하는 경우 모든 무선 탐지 시스템이나 장치에서 쉽게 감지할 수 있으며 이 도구도 최신 64 비트(Bit) 운영 체제에서 정확하게 작동하지 않는다는 것입니다. 마지막으로 이 도구는 사용에 관심이 있는 사람들을 위해 http://www.stumbler.net/ 링크를 사용하여 다운로드할 수 있습니다.

Download Now

11. 큐완

이것은 무선 네트워크에 대한 언더스캔 영역을 매핑하고 이를 가로채서 암호, IP 주소 및 기타 정보를 해킹/도용할 수 있는 취약성에 액세스하는 책임 스캐너 소프트웨어입니다. 이러한 네트워크가 식별되면 자동으로 이러한 책임을 해결하기 위한 조치를 시작합니다.

이 도구는 또한 사용자에게 코드 편집, 디버깅, 텍스트 편집, 프로젝트 편집, 출력 보기, 리소스 모니터링 등과 같은 다양한 기능을 수행할 수 있는 철저한 기능을 제공하는 소프트웨어 프로그램인 통합 개발 환경 에 적합합니다. (Integrated Development Environment)NetBeans , Eclipse , IntelliJ , Visual Studio, Webstorm , Phpstorm 등과 같은 IDE 프로그램 은 소프트웨어 개발 중에 피드백을 제공하는 데 도움이 됩니다.

Kiuwan 은 또한 Java, C/C++, Javascript, PHP, JSP 등과 같은 20개 이상의 programming languages like Java, C/C++, Javascript, PHP, JSP, and many more for desktops, webs, and mobile apps . OWASP , CWE , SANS 25 , HIPPA , WASC , ISO/IEC 25000 , PCI , ISO/IEC 9126 등을 포함한 가장 엄격한 산업 표준을 충족하는 것으로 알려져 있어 매우 선호되는 도구입니다.

Kiuwan 다중 기술 스캔 엔진은 'Insights' 도구를 통해 라이선스 준수 관리 외에도 오픈 소스 구성 요소의 무선 네트워크 약점에 대해 보고합니다. 이 코드 검토 도구는 일시적인 해커를 위한 비용으로 해커를 위한 무료 평가판 및 1회 사용을 제공합니다. 표시된 여러 가지 이유로 업계 최고의 해킹 도구 중 하나로 간주됩니다.

Download Now

12. 닛토

Nikto 는 지정된 웹 서버 또는 원격 호스트에 대해 포괄적인 테스트를 수행하는 또 다른 오픈 소스 웹 스캐너 겸 해킹 도구입니다. 6700개의 잠재적으로 위험한 파일, 많은 오래된 서버와 관련된 문제, 많은 서버의 버전별 문제와 같은 여러 항목을 검사합니다.

이 해킹 도구는 간단한 명령줄 인터페이스를 사용하는 Kali Linux 배포판의 일부입니다. (Kali Linux)Nikto 를 사용하면 (Nikto)HTTP 서버 옵션 또는 설치된 웹 서버 및 소프트웨어 식별 과 같은 구성을 확인할 수 있습니다. 또한 여러 인덱스 파일과 같은 기본 설치 파일을 감지하고 스캔 항목 및 플러그인을 자주 자동 업데이트합니다.

이 도구 는 소프트웨어 무기고에 Fedora 와 같은 다른 많은 관습적인 Linux 배포판 을 포함합니다. 또한 Cross-Site Scripting 취약성 테스트를 실행하여 신뢰할 수 없는 외부 소스가 (Scripting)Wi-Fi 를 해킹하기 위해 사용자의 웹 애플리케이션에 악성 코드를 삽입할 수 있는지 확인합니다 .

더 읽어보기: (Also Read:) 비밀번호를 공개하지 않고 Wi-Fi 액세스를 공유하는 3가지 방법(3 Ways to Share Wi-Fi Access without revealing Password)

또한 사전 기반 무차별 대입 공격을 수행하여 WiFi 해킹을 가능하게 하며 LibWhisker IDS 인코딩 기술을 사용하여 침입 탐지 시스템을 회피할 수 있습니다. 로그인하고 Metasploit(Metasploit) 프레임워크 와 통합할 수 있습니다 . 모든 리뷰 및 보고서는 텍스트 파일, XML , HTML , NBE 및 CSV 파일 형식으로 저장됩니다.

이 도구는 기본 PERL 설치를 지원하며 Windows , Mac , Linux 및 UNIX 시스템에서 사용할 수 있습니다. 헤더(Headers) , 파비콘 및 파일을 사용하여 설치된 소프트웨어를 식별할 수 있습니다 . 모든 피해자 또는 대상에 대한 취약성 테스트를 쉽게 하는 좋은 침투 도구입니다.

Download Now

13. 버프 모음곡

이 WiFi 해킹 도구는 PortSwigger Web Security 에서 개발한 Java 기반 침투 테스트 도구입니다. 무선 네트워크의 약점이나 취약성을 식별하는 데 도움이 됩니다. 커뮤니티(Community) 버전, 프로페셔널 버전, 엔터프라이즈(Enterprise) 버전 의 세 가지 버전으로 제공되며 요구 사항에 따라 각각 다른 가격이 책정됩니다.

커뮤니티 버전은 무료로 제공되며 전문가 버전은 사용자당 연간 $399, 엔터프라이즈(Enterprise) 버전은 연간 $3999입니다. 무료 버전은 그 자체로 기능이 제한되어 있지만 사용하기에 충분합니다. 커뮤니티 버전은 필수 수동 도구가 포함된 올인원 도구 세트입니다. 여전히 기능을 향상시키기 위해 BApps(BApps) 라는 추가 기능을 설치할 수 있습니다 . 위의 각 버전에 대해 표시된 것처럼 더 높은 비용으로 향상된 기능이 있는 상위 버전으로 업그레이드합니다.

Burp Suite WiFi 해킹 도구 에서 사용할 수 있는 다양한 기능 중 100가지 유형의 광범위한 취약점 또는 취약성을 스캔할 수 있습니다. 스캔을 예약하고 반복할 수도 있습니다. OAST ( Out-Of-Band Application Security Testing ) 를 제공한 최초의 도구였습니다 .

이 도구는 각각의 약점을 확인하고 구체적으로 보고된 도구의 약점에 대한 자세한 조언을 제공합니다. 또한 CI 또는 지속적 통합(Continuous Integration) 테스트에 적합합니다. 전반적으로 좋은 웹 보안 테스트 도구입니다.

Download Now

14. 존 더 리퍼

John Ripper 는 비밀번호 크래킹을 위한 무료 오픈 소스 WiFi 해킹 도구입니다. 이 도구는 여러 암호 크래커를 하나의 패키지로 결합하여 해커에게 가장 인기 있는 크래킹 도구 중 하나가 되는 능력을 갖추고 있습니다.

사전 공격을 수행하고 암호 해독을 활성화하기 위해 필요한 변경을 수행할 수도 있습니다. 이러한 변경은 관련 일반 텍스트(예: 암호화된 암호가 있는 사용자 이름)를 수정하거나 해시에 대한 변형을 확인하여 단일 공격 모드에서 수행될 수 있습니다.

또한 암호 해독을 위해 무차별 대입 모드를 사용합니다. (Brute)사전 단어 목록에 나타나지 않는 암호에 대해 이 방법을 제공하지만 암호를 해독하는 데 더 오랜 시간이 걸립니다.

원래 UNIX 운영 체제가 취약한 UNIX 암호를 감지하도록 설계되었습니다. 이 도구는 11개의 다른 버전의 UNIX 와 (UNIX)Windows , DOS , BeOS 및 Open VMS 와 같은 기타 운영 체제 를 포함하는 15개의 다른 운영 체제를 지원합니다 .

이 도구는 암호 해시 유형을 자동으로 감지하고 사용자 지정 가능한 암호 크래커로 작동합니다. 우리는 이 WiFi(WiFi) 해킹 도구가 여러 UNIX 버전 에서 자주 발견되는 해시 유형 암호화 암호를 포함하여 다양한 유형의 암호화된 암호 형식을 해독할 수 있음을 관찰했습니다 .

이 도구는 속도로 유명하며 실제로 빠른 암호 해독 도구입니다. 이름에서 알 수 있듯이 암호를 찢고 금새 열어줍니다. _John Ripper 웹사이트에서 다운로드할 수 있습니다.

Download Now

15. 메두사

메두사(Medusa) 라는 이름 은 그리스(Greek) 신화에서 그리스(Greek) 신 포르키스( Phorcys )의 딸로 머리카락 대신 뱀이 있는 날개 달린 여성으로 묘사되어 그녀의 눈을 보는 사람은 누구든 돌로 변하게 하는 저주를 받았습니다.

위의 맥락에서 최고의 온라인 WiFi 해킹 도구 중 하나의 이름은 꽤 잘못된 이름으로 보입니다. fofus.net 웹사이트 회원이 디자인한 도구는 인터넷에서 다운로드할 수 있는 무차별 대입 해킹 도구입니다. 원격 인증을 지원하는 여러 서비스가 Medusa 해킹 도구에서 지원됩니다.

이 도구는 스레드 기반 병렬 테스트를 허용하도록 고안되었습니다. 이 테스트는 특정 작업의 주요 기능을 확인하기 위해 동시에 여러 호스트, 사용자 또는 암호에 대해 여러 테스트를 시작할 수 있는 자동 소프트웨어 테스트 프로세스입니다. 이 테스트의 목적은 시간을 절약하는 것입니다.

이 도구의 또 다른 주요 기능은 유연한 사용자 입력으로 대상 입력을 다양한 방식으로 지정할 수 있습니다. 각 입력은 단일 입력 또는 단일 파일의 다중 입력이 될 수 있으므로 사용자에게 유연성을 제공하여 사용자 지정 및 바로 가기를 생성하여 성능을 가속화할 수 있습니다.

이 조잡한 해킹 도구를 사용할 때 무차별 대입 공격에 대한 서비스 목록을 합성하기 위해 핵심 응용 프로그램을 수정할 필요가 없습니다. 장치에서 모든 서비스 모듈은 독립적인 .mod 파일로 존재하여 모듈식 설계 응용 프로그램입니다.

Download Now

16. 화난 IP 스캐너

IP 주소와 포트를 스캔하기 위한 PC용 최고의 Wifi 해킹 도구 중 하나입니다. 로컬 네트워크와 인터넷을 모두 스캔할 수 있습니다. WiFi 해킹 도구 를 무료로 사용할 수 있으며 설치가 필요하지 않아 어디서나 손쉽게 복사하여 사용할 수 있습니다.

이 교차 플랫폼 소프트웨어는 스마트폰 및 태블릿 컴퓨터용 Blackberry , Android 및 iOS와 같은 운영 체제 또는 (Android)Microsoft Windows , Java , Linux , macOS, Solaris 등과 같은 교차 플랫폼 프로그램 일 수 있는 여러 소프트웨어 플랫폼을 지원할 수 있습니다 .

Angry IP Scanner 애플리케이션은 컴퓨터 파일을 보고 관리하는 데 사용되는 텍스트 기반 사용자 인터페이스인 CLI(명령줄 인터페이스 ) 를 활성화 합니다. (CLI)이 가벼운 응용 프로그램은 소프트웨어 개발 조직의 공동 소유자인 소프트웨어 전문가인 Anton Keks 가 작성하고 유지 관리 합니다.

이 도구는 CSV(CSV) , TXT , XML 등과 같은 여러 형식으로 결과를 저장하고 내보낼 수 있습니다. 또한 이 도구를 사용하여 모든 형식으로 파일을 정리하거나 데이터에 무작위로 액세스할 수 있으며 이벤트 순서가 없으며 지점에서 직접 이동할 수 있습니다. 적절한 순서를 거치지 않고 A에서 Z를 가리킵니다.

스캐닝 도구는 모든 IP 주소의 상태를 확인하고, 호스트 이름을 확인하고, 포트를 스캔하기 위해 신호를 보내 각 IP 주소를 핑(ping)합니다. 그러면 각 호스트에 대해 수집된 데이터를 설명하기 위해 하나 이상의 단락으로 확장할 수 있습니다. 플러그인을 사용하는 모든 복잡성.

이 도구는 다중 스레드 접근 방식을 사용하여 스캔한 모든 단일 IP 주소에 대해 별도의 스캔 스레드를 사용하여 스캔 속도를 높입니다. 많은 데이터 가져오기 도구에서 이 도구를 사용하면 성능을 향상시키는 새로운 기능을 추가할 수 있습니다. 사용자를 위한 여러 기능을 갖춘 전반적으로 좋은 도구입니다.

Download Now

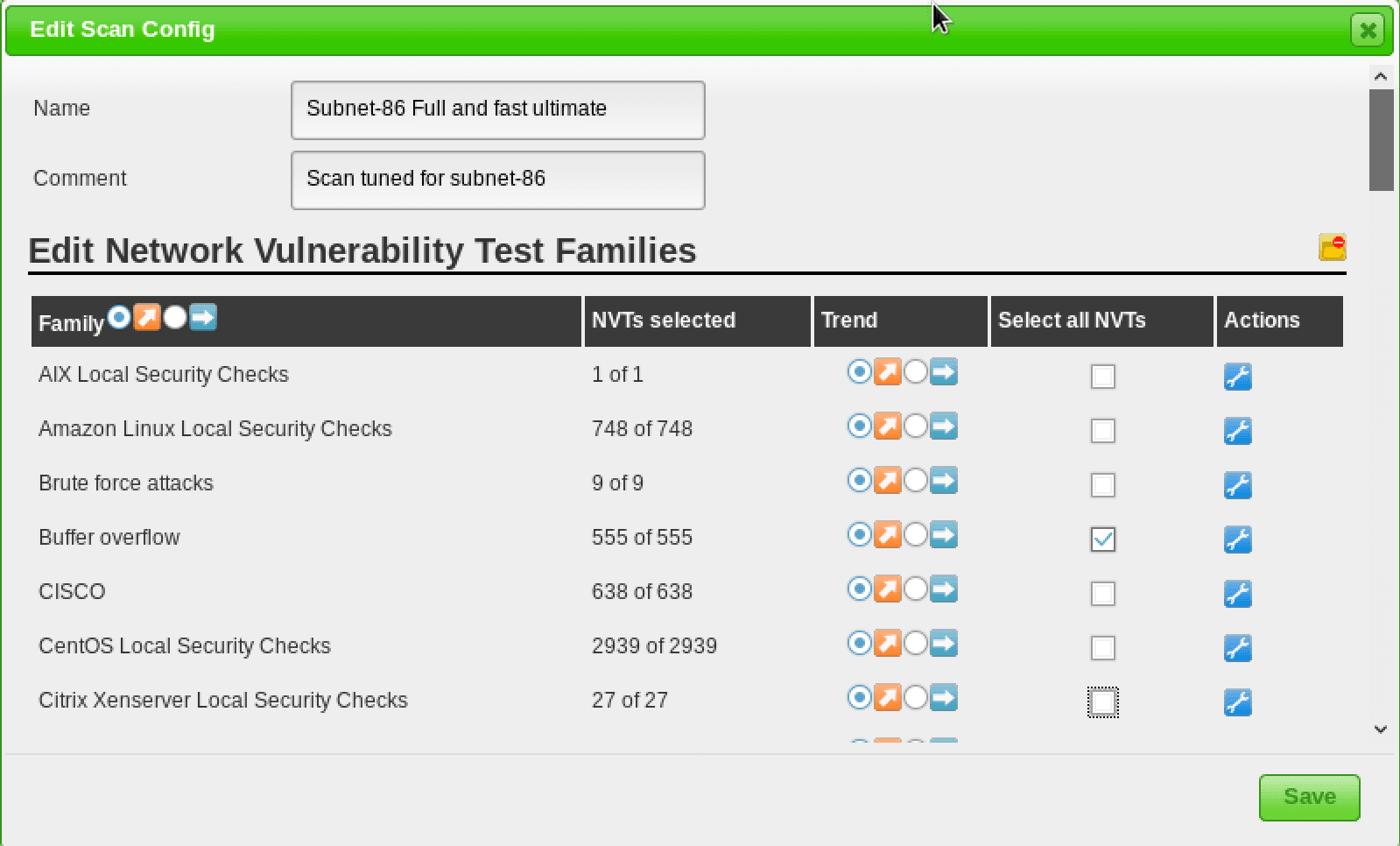

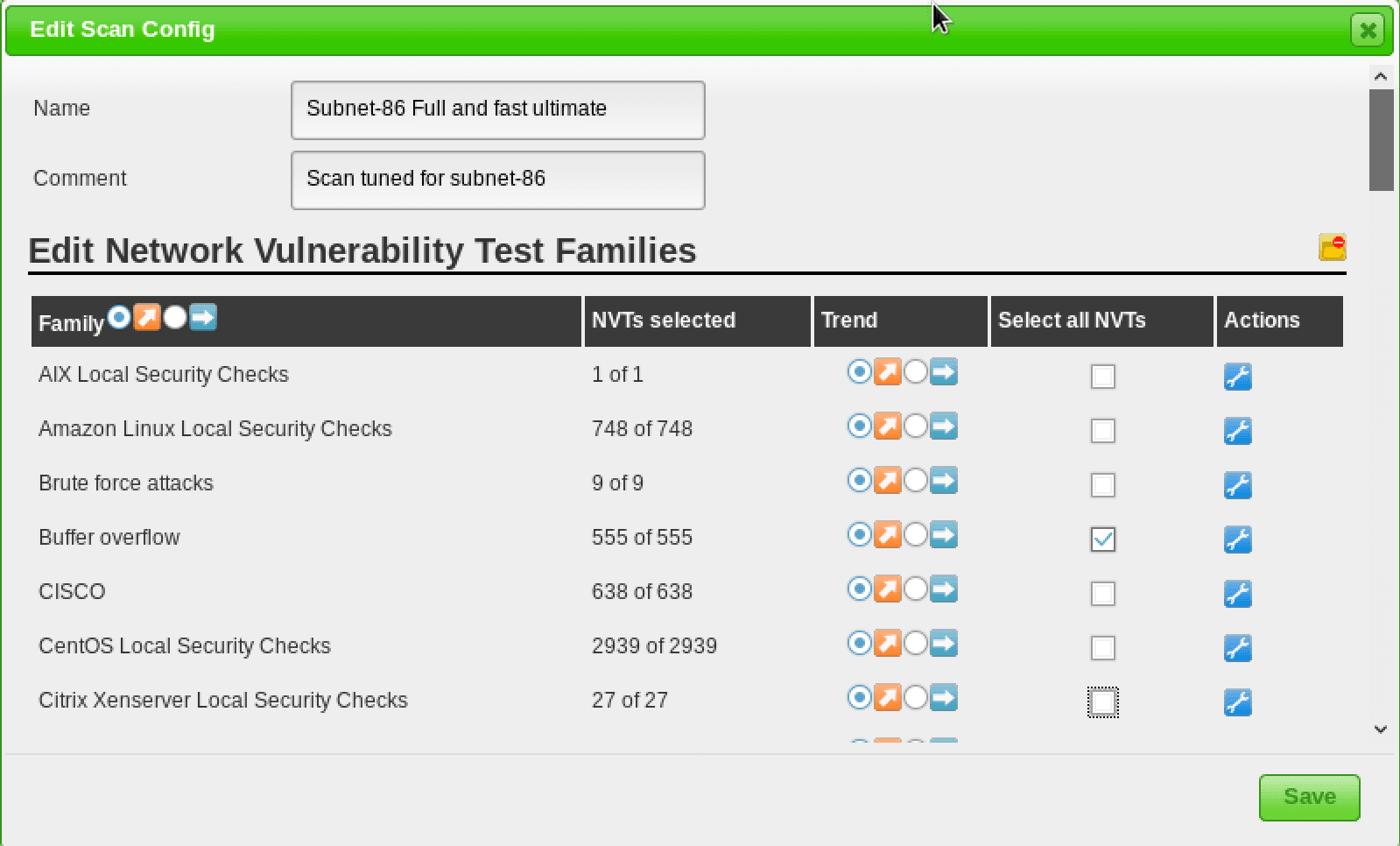

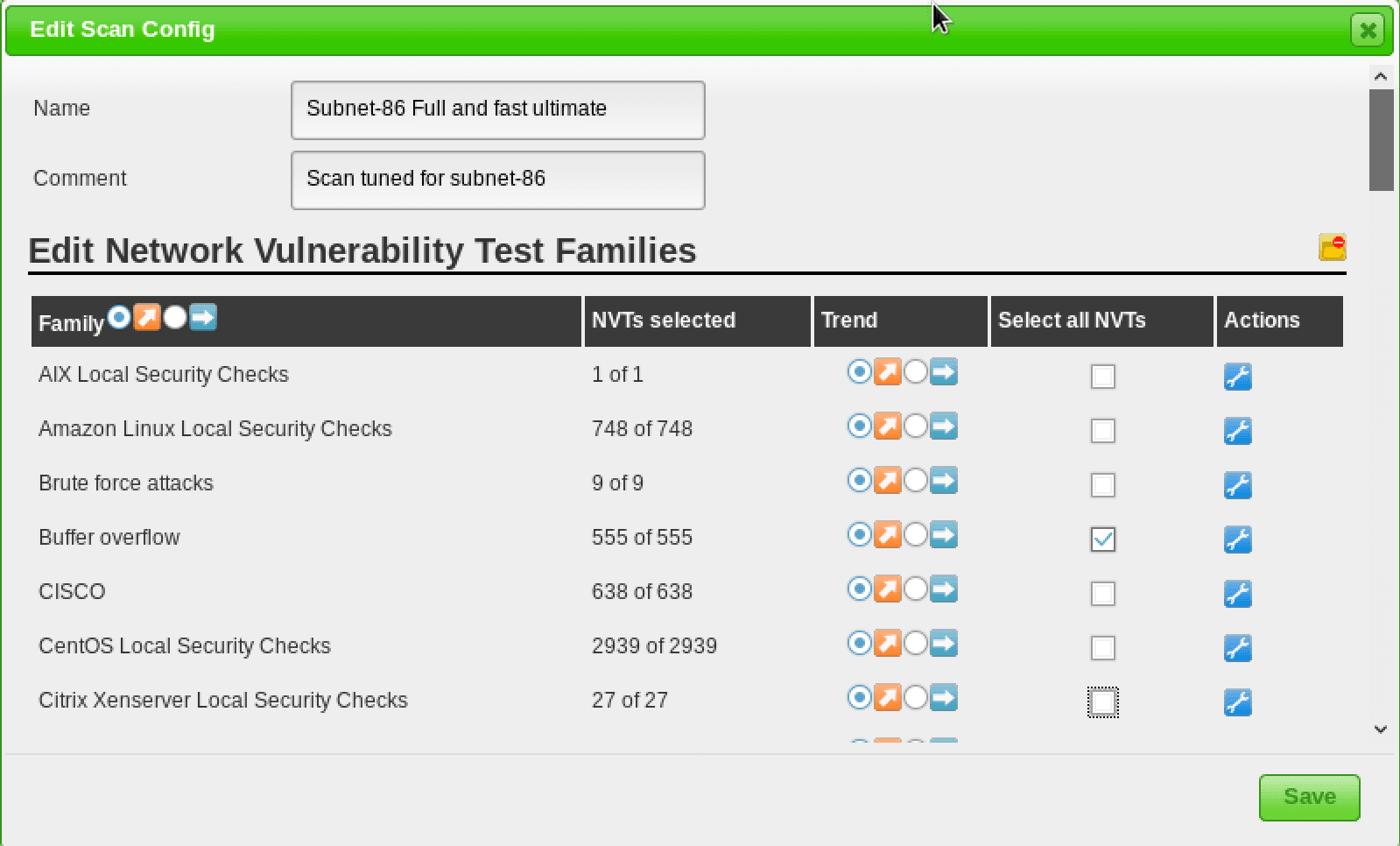

17. 오픈바스

잘 알려진 포괄적인 취약성 평가 절차는 이전 이름인 "Nessus"로도 알려져 있습니다. 서버 또는 PC, 노트북, 스마트폰 등의 네트워크 장치와 상관없이 호스트의 모든 보안 문제를 감지할 수 있는 오픈 소스 시스템입니다.

언급한 바와 같이 이 도구의 주요 기능은 IP 주소의 포트 스캔으로 시작하여 사용자가 입력하는 내용을 듣고 있는 사람이 있는지 감지하는 세부적인 스캔을 수행하는 것입니다. 감지되면 이러한 청취에 취약점이 있는지 테스트하고 결과를 보고서로 컴파일하여 필요한 조치를 취합니다.

OpenVAS Hacking Tool 은 스캔 작업을 중지, 일시 중지 및 재개하는 기능으로 여러 호스트를 동시에 스캔할 수 있습니다. 50,000개 이상의 감수성 테스트를 수행하고 결과를 일반 텍스트, XML , HTML 또는 라텍스 형식으로 표시할 수 있습니다.

이 도구는 거짓 긍정 관리를 옹호하고 메일링 목록에 거짓 긍정을 게시하면 즉각적인 피드백을 얻을 수 있습니다. 또한 스캔을 예약할 수 있고 강력한 명령줄 인터페이스와 그래픽 및 통계 생성 방법 외에 복합 Nagios 모니터링 소프트웨어가 있습니다. (Nagios)이 도구는 Linux , UNIX 및 Windows 운영 체제를 지원합니다.

강력한 웹 기반 인터페이스인 이 도구는 관리자, 개발자 및 인증된 정보 시스템, 보안 전문가 사이에서 매우 인기가 있습니다. 이러한 전문가의 주요 기능은 문서를 감지, 방지하고 디지털 정보에 대한 위협에 대응하는 것입니다.

Download Now

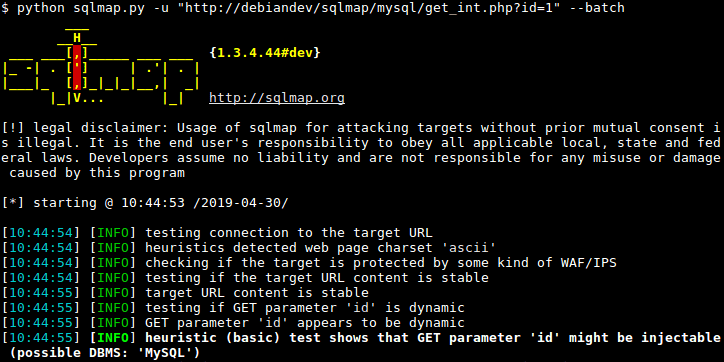

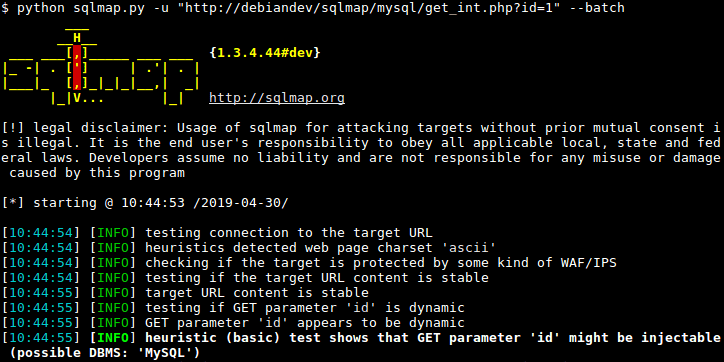

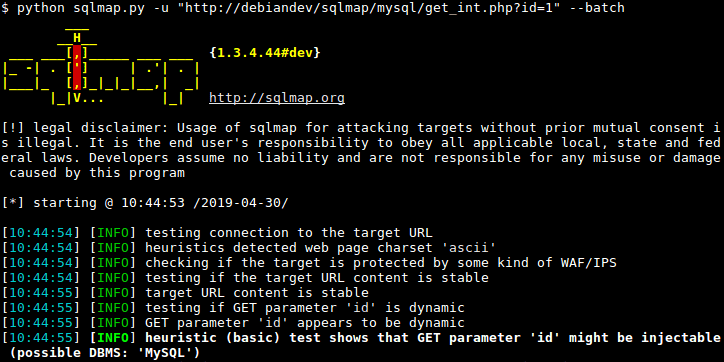

18. SQL 맵

SQL Map 도구 는 SQL 주입 결함 을 자동으로 탐지 및 악용하고 데이터베이스 서버를 인수할 수 있도록 하는 오픈 소스 Python 소프트웨어입니다 . SQL 주입(SQL Injection) 공격은 가장 오래되고 가장 널리 퍼져 있으며 매우 위험한 웹 애플리케이션 위험 중 하나입니다.

대역 내 SQLi(SQLi) , 블라인드 SQLi 및 대역 외 SQLi 와 같은 다양한 유형의 SQL 주입(SQL Injection) 공격이 있습니다. SQL 주입 은 데이터베이스에서 단순한 이름/ID가 아닌 사용자 이름 또는 사용자 ID와 같은 사용자 입력을 무의식적으로 요청하고 실행할 때 발생합니다.

SQL 인젝션 방식을 사용하는 해커 는 MySQL , Oracle , SQL Server 등과 같은 (SQL Server)SQL 데이터베이스 를 사용하여 웹 애플리케이션의 모든 보안 조치를 우회하고 개인 데이터, 영업 비밀, 지적 재산권, 기타 정보와 같은 모든 콘텐츠를 복구하고 추가할 수도 있습니다. , 데이터베이스의 레코드를 수정하거나 삭제합니다.

해커는 또한 사전 기반 암호 크래킹 기술을 사용하고 웹 애플리케이션 약점에 무차별 대입 기술을 사용하여 사용자 열거 공격을 수행할 수도 있습니다. 이 방법은 웹 응용 프로그램이나 사용자 인증이 필요한 곳에서 유효한 사용자 이름을 복구하는 데 사용됩니다.

또한 mysqldump 도구로 알려진 벙어리 데이터베이스에 정보를 저장할 수 있습니다. 이 도구는 데이터베이스를 백업하는 데 사용되어 데이터 손실 시 해당 내용을 복원할 수 있으며 MySQL 설치 디렉터리의 root/bin 디렉터리에 있습니다. 그것은 지금 또는 처음부터 데이터베이스를 다시 생성할 수 있는 SQL 문을 포함하는 텍스트 파일의 생성을 통해 정보의 백업을 가능하게 합니다 .

Download Now

19. 침입자

침입자는 숙련된 보안 전문가가 구축한 클라우드 기반 취약점 스캐너입니다. 이 해킹 도구는 비용이 많이 드는 데이터 침해를 피하기 위해 디지털 인프라의 사이버 보안 취약점을 찾습니다. 침입자는 또한 프로젝트 추적을 위해 Slack 및 Jira 와 같은 주요 클라우드 제공업체와 통합 합니다.

이 시스템에는 9000개 이상의 보안 검사가 있으며 사이버 보안의 약점을 극복하는 데 관심이 있는 모든 유형과 규모의 회사에서 사용할 수 있습니다. 확인하는 과정에서 잘못된 보안 구성을 식별하고 이러한 보안 제어 실행의 오류를 제거합니다.

또한 SQL 인젝션 및 사이트 간 스크립팅과 같은 일반적인 웹 애플리케이션 경합을 계속 확인하므로 누군가가 작업을 도용하여 작업을 중단할 염려 없이 작업을 수행할 수 있습니다. 시스템에서 능동적으로 작동하여 최신 위험을 확인하고 해결 방법을 사용하여 위험을 제거하여 평화롭게 작업을 계속할 수 있습니다.

그렇다면 해커와 침입자의 차이점은 무엇입니까? 그들의 목표 또는 목표는 정보를 훔치기 위해 약한 네트워크 보안 시스템을 깨는 것입니다. 해커는 작동하는 프로그램을 해킹하는 프로그래밍 기술의 주역이며 '컴퓨터 범죄자'로 불릴 수 있는 반면, 침입자는 지속적인 네트워크 스캐닝 프로그램을 통해 시스템과 네트워크의 약점을 인식하고 궁극적으로 악용하는 사람들입니다. 네트워크 및 정보 시스템에 침입합니다.

Download Now

20. 말테고

Maltego 는 링크 분석 및 데이터 마이닝을 위한 도구로 네트워크의 약점과 이상점을 찾는 데 도움이 됩니다. 실시간 데이터 마이닝 및 정보 수집에 대해 작동합니다. 세 가지 버전으로 제공됩니다.

커뮤니티 버전인 Maltego CE(Maltego CE) 는 무료로 제공되는 반면 Maltego 클래식은 999달러, 세 번째 버전인 Maltego XL 은 1999달러에 제공됩니다. 두 가격 버전 모두 데스크탑 사용자가 사용할 수 있습니다. 웹 서버용 Maltego(Maltego) 의 또 다른 제품인 CTAS , ITDS 및 Comms 가 있습니다. 여기에는 교육이 포함되며 초기 가격은 $40000입니다.

추천: (Recommended: )Android용 최고의 WiFi 해킹 앱 15개(2020)(15 Best WiFi Hacking Apps For Android (2020))

이 도구는 노드 기반의 그래픽 패턴에 대한 데이터를 제공하는 반면 Maltego XL 은 큰 그래프로 작업할 수 있어 네트워크의 약점과 이상을 강조하는 그래픽 그림을 제공하여 강조 표시된 취약성을 사용하여 쉽게 해킹할 수 있습니다. 이 도구는 Windows , Linux 및 Mac 운영 (Mac Operating) 체제(Systems) 를 지원합니다 .

Maltego 는 또한 온라인 교육 과정을 제공하며 과정을 완료하는 데 3개월이 주어지며 이 기간 동안 모든 새 비디오 및 업데이트에 액세스할 수 있습니다. 모든 연습과 수업을 마치면 Maltego 에서 참여 증명서를 받게 됩니다 .

Download Now

Windows 10 PC용 최고의 WiFi 해킹 도구 20(20 best WiFi hacking tools for Windows 10 PC was helpful) 가지 목록 이 도움이 되었기를 바랍니다 . 이제 기본적으로 학습 목적으로 암호를 몰라도 무선 네트워크에 액세스할 수 있습니다. 암호 해독 시간은 암호의 복잡성과 길이에 따라 다를 수 있습니다. 무단 접속 을(Please) 위해 무선 네트워크를 해킹하는 것은 사이버 범죄이며, 법적 합병증 및 위험이 발생할 수 있으므로 삼가하는 것이 좋습니다.

20 Best WiFi Hacking Tools for PC (2022)

Haсking, as the word suggeѕts, has nothing to do wіth anything ethical. Hacking is forcibly entering into someonе’s system with a fraudulent mindset to breach hіs privacy or steal his system data. Nonethelesѕ, if it is done under intimаtion and approval to identify the weaknesses аnd thrеats to either a network of computers or a singlе unit to help solve sоmeone’ѕ networking issuеs, it would then be termed as ethical. The person involved in doing so is called an ethical hacker.

We have understood what is hacking, and almost all of us have WiFi at home. What is the full form of “WiFi”? For many of us, the acronym stands for “Wireless fidelity”, is a misconception. Though most of us thought it so, for the benefit of one and all, it is simply a trademark phrase meaning IEEE 802.11x and is a wireless technology that provides high-speed wireless internet and network connection.

Before we delve further let us try to understand that a hacking attack is of two types, namely Passive and Active attack and the use of some other terminologies like sniffing, WEP and WPA, etc.

Passive Attack: It first captures data packets of the network and then tries to recover the password of the network by analysis of the packets, in other words taking information from a system without destroying the information. It is more of monitoring and analysis, whereas

Active Attack is when in the process of recovering a password by capturing data packets with either altering or destroying these data packets in other words, taking system information from the system, and then either changing the data or destroying it altogether.

Sniffing: is the process of intercepting and inspecting or, in short, monitoring data packets using a device or a software application with the purpose of either stealing information like password, IP Address, or processes that can help any an infiltrator to enter into a network or system.

WEP: Is a common type of encryption method used by wireless networks standing for ‘Wireless Equivalent Privacy’ and is not considered very safe nowadays as hackers can easily crack WEP keys.

WPA: Is another common encryption method used by wireless networks standing for “WiFi Protected Access” is a Wireless Application Protocol that cannot be easily cracked and is the most secure option as it would require the use of brute force or dictionary attack, in spite of which there would be no surety to crack WPA keys.

With the above terminologies in the background, let us now try to find the best WiFi hacking tools for PC in 2020 working on any operating system, be it, Windows, Mac, or Linux. Detailed below are the popular tools used for network troubleshooting and wireless password cracking.

20 Best Wifi Hacking Tools for PC (2020)

1. Aircrack-ng

Aircrack-ng is a well known, free wireless password cracking software written in C-language. This software mainly focuses on a stepwise method of monitoring, attacking, testing, and finally cracking the password. This application uses the standard FMS attack, the Korek attack, and the new PTW attack to optimize its speed, making it an effective WiFi cracking tool.

It primarily works on the Linux operating system and supports Windows, OS X, Free BSD, NetBSD, OpenBSD, and even Solaris and eComStation 2 operating systems. The app also supports other wireless adaptors like Live CD and VMWare images. You do not require much expertise and knowledge to use the VMWare image, but it has certain constraints; it works with a limited set of operating systems and supports a limited number of USB devices.

The app currently available in English uses data packets to crack the 802.11b network’s WEP and the WPA-PSK keys. It can crack WEP keys using an FMS attack, PTW attack, and dictionary attacks. To crack WPA2-PSK, it uses dictionary attacks. The app lays focus on Replay attacks, de-authentication, fake access points, and much more. It also supports the export of data to a text file.

This software can be downloaded using the link http://www.aircrack-ng.org/, and the best part is that in case you do not know how to use the software, you have available online tutorials, provided by the company which has designed this software, where you can learn how to install and use, to crack wireless passwords.

Download Now

2. WireShark

Wireshark Hacking Tool is an open-source, free data packet analyzer and network procedure analysis software. It is one of the best wifi hacking tool which is very popular among Windows users. This tool enables an understanding of what’s happening on your network at the minutest or microscopic level. It is used for network troubleshooting and analysis, development of software, and communications procedures. It can also be used in educational developmental work.

You can use this software to inspect and analyze either online or offline any number of hundreds of protocols and get the best results. It can not only just analyze wireless data but can also pick up and read data from Bluetooth, Ethernet, USB, Token Ring, FDDI, IEEE 802.11, PPP/HDLC, ATM, Frame relay, etc. for analysis.

This tool supports multiple Operating systems and can be run using Windows, Linux, Mac OS, Solaris, FreeBSD, NetBSD, and much more. Many commercial organizations, non-profit enterprises, government agencies, and educational institutions use it as an existing or de facto standard for detailed inspection across different protocols.

It can peruse through captured data using TTY-mode TShark utility or the Graphical User Interface (GUI). It allows communication through graphical icons and audio indicators but does not use a text-based user interface, text navigation, or typed command labels.

It has a rich Voice over Internet Protocol i.e., VoIP analysis or, in standard terms, phone service over the Internet, which is possible if you have a good internet connection. This helps you avoid your call through a local phone company tower, which charges more for the same call than a VoIP call.

WireShark is also known for the most powerful display features, and it can also capture gzip-compressed files and decompress them during the running of a computer program without interrupting or disrupting the already running program.

The app can also be used to decrypt many protocols like IPsec, ISAKMP, Kerberos, SNMPv3, SSL/TLS, WEP, and WPA/WPA2. Using the app, you can also apply different color coding to your list of data packets for a quick and easy to use and understand analysis.

It also supports the export of data to a plain text file, PostScript, CVS, or XML. The WireShark hacking tool is considered the best tool for analyzing data packets with good functionality and using the link – https://www. wireshark.org/ you can download this tool for your use.

Download Now

3. Cain & Abel

Cane & Abel is another popular software in the list of tools to recover Wifi password, which is simply a softer way of using the word hacking. It is named after the children of Adam and Eve, an interesting way of naming by the tool’s developers. An intriguing name, isn’t it? However, let’s leave the naming to the wisdom of the developers and proceed ahead.

This tool is used for different versions of Microsoft OS and uses various techniques through the process of investigating and analyzing each data packet individually, and decoding scrambled passwords, or simply by using brute force, dictionary attacks, and cryptanalysis attacks.

Using the app you can also examine wireless data and retrieve wireless network keys by detecting cached passwords and analyzing routing security details. A newly added hacking feature is Address Resolution Protocol or the ARP support for detection on switched LANs and MITM attacks.

If this is not the end-all, using the Windows WiFi hacking software, you can also record Voice over Internet Protocol i.e., VoIP conversations.

This is the recommended and most used tool by security consultants, professional penetration testers, and anyone who plans to use it constructively for ethical purposes and not cheating on anyone for unauthorized password access.

Download Now

4. Nmap

Nmap is one of the best open-source wifi hacking tool for Windows PC. The abbreviation of Nmap in its expanded form stands for Network Mapper available for Android users. It was designed with the original intention to scan large networks though it can work equally well for single hosts. It is mainly used for network discovery cum management and computer security auditing.

Nmap is made available freely on Github using the link https://github.com/kost/NetworkMapper. Most Nmap scanners can also take the help of unofficial Android Frontend to download, install, and use it. The user can, according to his need, redesign, or even modify the software. The App works well for the Smartphone user on both rooted and non-rooted devices.

It supports all the major computer operating systems such as Linux operating system, Windows, and Mac OS X. Network admins have found it to be a very useful tool for several tasks like getting to know the network inventory by checking the number of hosts using the network, the type of services being offered by them and the kind of operating system i.e., various versions of operating systems being used to run the activities.

This service available free of cost is best used for the scanning of networks. It supports several Operating systems, as indicated above, and keeps an eye on the kinds of data packet filters/firewalls being used and many other attributes/aspects like transferring data using binaries using HTTPS default.

Download Now

5. Metasploit

Metasploit is a free, open-source, powerful hacking tool owned by Rapid7, a Massachusetts-based security company. This hacking software can test the weaknesses/susceptibility of computer systems or break into the systems. Like many information security tools, Metasploit can be used for both legal and illegal activities.

It is a penetration testing software cum cybersecurity tool available both in the free and paid version. It supports the high level general-purpose Japanese programming language called ‘Ruby’ designed in Japan in 1990. You can download the software using the link https://www.metasploit.com. It can be used with a web user interface or a command prompt or link, as mentioned.

Also Read: 10 Best Office Apps for Android to Boost Your Productivity

The Metasploit tool supports all the central computer operating systems such as Linux system, Windows, Mac OS, open BSD, and Solaris. This hacking tool tests any compromises in system security through spot-checking. It makes a count of the list of all networks carry out attacks by executing necessary penetration tests on networks and also elude getting noticed in the process.

Download Now

6. Kismet

Kismet is a Wifi-hacking tool used to find and identify wireless devices. The word in Arabic means ‘division’. On a lighter note, Kismet, in the Indian national language Hindi, is often used when something of importance comes into your life entirely by chance or by fate.

This tool identifies networks by passively detecting and disclosing hidden networks, if in use. Technically speaking in terms of hacking, it is a data packet sensor, which is a network and intrusion detection system for 802.11 layer-2 wireless local area networks i.e., 802.11a, 802.11b, 802.11g, and 802.11n traffic.

This software works with any WiFi card that supports from mode and is built on client/server modular design or framework. It supports all operating systems such as Linux system, Windows, Mac OS, OpenBSD, FreeBSD, NetBSD. It can also run on Microsoft Windows and many other platforms. Using the link http://www.kismetwireless.net/ the software can be downloaded without any problem.

Kismet also supports channel hopping, implying that it can continuously change from one channel to another without following any sequence, as defined by the software user. Since the adjacent channels overlap, it enables capturing more data packets, which is an additional advantage of this software.

Download Now

7. NetSparker

NetSparker is a web application used for security scanning and ethical hacking issues. Due to its proof-based scanning technology, it is considered a highly accurate weakness detection technique. It is an easy to use security scanner software that can automatically find susceptibilities that can be exploited to put the user’s sensitive data at risk.

It can easily find weaknesses like SQL Injection, XSS or Cross-Site Scripting and Remote File Inclusions, and other web applications, web services, and web APIs. So the first thing first, you have to secure your web activities using NetSparker.

It can scroll through all modern and custom web applications regardless of the platform or technology they have used. The same applies to your web servers, whether you are using Microsoft ISS or Apache and Nginx on Linux. It can scan them for all security issues.

It is available in two versions either as a built-in penetration testing and reporting tool in Microsoft Windows applications or an online service to enable its use for scanning of thousands of other websites and web applications in just 24 hours.

This scanner supports AJAX and Java-based applications like HTML 5, Web 2.0, and Single Page Applications (SPAs), allowing the team to take quick remedial action on the identified issue. In a nutshell, it’s an excellent tool to overcome all involved security risks in thousands of web sites and applications in a quick time.

Download Now

8. Airsnort

AirSnort is another popular wireless LAN or WiFi password cracking software. This software developed by Blake Hegerle and Jeremy Bruestle comes free of cost with Linux and Windows operating systems. It is used to decrypt WEP Keys/encryption or password of a WiFi 802.11b network.

This tool can be downloaded from Sourceforge using the link http://sourceforge.net/projects/airsnort and works on data packets. It first captures data packets of the network and then tries to recover the password of the network by analysis of the packets.

In other words, it undertakes a passive attack i.e., works by simply monitoring the transmission of the data and tries to gain information or quantify the encryption or password keys on receipt of an adequate quantity of data packets without destroying the data. It is plainly monitoring and recognition of the information.

AirSnort is a simple tool to crack WEP passwords. It is available under the GNU general public license and is free. Though the software is functional but has been no longer maintained for the last three years, no further development has occurred.

Download Now

9. Ettercap

Ettercap is an open-source and best Wifi hacking tool for PC that supports cross-platform application, implying that when you can use a particular application on multiple computers or multiple applications on a single system. It can be used for the ‘man-in-the-middle attack’ on the Local area network i.e., the data sent across the LAN gets also sent to each device connected to the LAN in between the sender and the receiver.

This hacking tool supports various operating systems, including Linux, Mac OS X, BSD, Solaris, and Microsoft Windows. Using this system, you can undertake security audits to check for any loopholes and plug the security leaks before any mishap. It can also analyze the network protocol by checking all the rules governing data transfer amongst all devices in the same network irrespective of their design or internal process.

This tool allows for custom plug-ins or add-ons that add features to the already present software program as per your customary needs and requirements. It also enables content filtering and enables sniffing of HTTP SSL secured data by intercepting and inspecting the data to counter the stealing of passwords, IP addresses, any protected information, etc.

Download Now

10. NetStumbler

NetStumbler, also known as Network Stumbler, is a well-known, free to acquire tools available to find open wireless ingress points. It runs on Microsoft Windows operating systems from Windows 2000 to Windows XP and enables detection of 802.11a, 802.11b, and 802.11g wireless networks. It also has a trimmed down version of itself known as the MiniStumbler.

This tool has not been developed for almost 15years since the last release in 2005. Its trimmed-down version can be used with the operating systems in handheld Consumer Electronic devices like the CD, DVD players, stereos, TVs, home theatres, handheld computers or laptops, and any other audio and video equipment.

Once you run the tool, it automatically starts to scan the wireless networks around, and once completed; you will see the complete list of networks in the vicinity. It is, therefore, basically used for wardriving, which is a process of mapping WiFi networks in a locally specified area and is also known as access point mapping.

You can also detect unauthorized access points in the specified area of concern using this tool. It also helps find locations with low network and can also support in verifying network configurations like Linux, Mac OS X, BSD, Solaris, Microsoft Windows, and many more.

The drawback of this hacking software is that it can be easily sensed by any wireless detection system or device if working in the vicinity, and also this tool also does not work accurately with the latest 64 Bit operating system. Lastly, the tool can be downloaded using the link http://www.stumbler.net/ for those interested in using it.

Download Now

11. Kiuwan

This is a liability scanner software that maps the area underscan for wireless networks and intercepts them to accesses the gullibility to hack/steal a password, IP addresses, and any other information. Once those networks are identified, it automatically begins its action to redress these liabilities.

The tool also caters to the Integrated Development Environment, a software program that provides exhaustive facilities to users to perform various functions like code editing, debugging, text editing, project editing, output viewing, resource monitoring, and many more. The IDE programs, e.g., NetBeans, Eclipse, IntelliJ, Visual studio, Webstorm, Phpstorm, etc. help provide feedback during software development.

Kiuwan also makes provisions for twenty plus programming languages like Java, C/C++, Javascript, PHP, JSP, and many more for desktops, webs, and mobile apps. It is known to meet the most rigorous industry standards, including OWASP, CWE, SANS 25, HIPPA, WASC, ISO/IEC 25000, PCI, ISO/IEC 9126, and more, making it a highly favored tool.

Kiuwan multi-technology scan engine also through its ‘Insights’ tool reports on weakness in the wireless networks in open source components besides managing license compliance. This code review tool offers a free trial and single time use for hackers at a cost for once-in-a-while hackers. For the many reasons indicated, it is regarded amongst the leading hacking tools in the industry.

Download Now

12. Nikto

Nikto is another open-source web scanner cum hacking tool which undertakes comprehensive tests against specified web servers or remote hosts. It scans multiple items like 6700 potentially dangerous files, issues related to many outdated servers, and any version-specific concerns of many servers.

This hacking tool is a part of Kali Linux distribution with a simple command-line interface. Nikto enables checks for configurations like HTTP server options or identification of installed web servers and software. It also detects default installation files like any multiple index files and frequently auto-updates scan items and plug-ins.

The tool houses many other customary Linux distributions like Fedora in its software arsenal. It also executes a Cross-Site Scripting susceptibility test to check if the untrusted outside source is allowed to inject its malicious code into the user’s web application to hacking his WiFi.

Also Read: 3 Ways to Share Wi-Fi Access without revealing Password

It also undertakes dictionary-based brute attacks to enable WiFi hacking, and using LibWhisker IDS encoding techniques can evade intrusion detection systems. It can log-in and integrate with the Metasploit framework. All reviews and reports are saved in a text file, XML, HTML, NBE, and CSV file formats.

This tool supports basic PERL installation and can be used on Windows, Mac, Linux, and UNIX systems. It can be using Headers, favicons, and files to identify the installed software. It is a good penetration tool that makes vulnerability testing easy on any victim or target.

Download Now

13. Burp Suite

This WiFi hacking tool has been developed by PortSwigger Web Security and is a Java-based penetration testing tool. It helps you to identify the weakness or susceptibilities in the wireless networks. It is available in three versions, i.e., the Community version, the professional version, and the Enterprise version, each priced differently based on your requirement.

The community version is available free of cost, while the professional version costs $399 per user per year, and the Enterprise version costs $3999 per year. The free version has in itself a limited functionality but is good enough for use. The community version is an all-in-one set of tools with essential manual tools. Still, to enhance the functionality, you can install add-ons called BApps, upgrading to higher versions with enhanced functionality at higher costs as indicated against each version above.

Amongst the various features available in the Burp Suite WiFi hacking tool, it can scan for 100 types of widespread weakness or susceptibilities. You can even schedule and repeat scanning. It was the first tool to provide Out-Of-Band Application Security Testing (OAST).

The tool checks on each weakness and provides detailed advice for the specifically reported weakness of the tool. It also caters to CI or Continuous Integration testing. Overall, it is a good web security testing tool.

Download Now

14. John the Ripper

John the Ripper is an open-source, free of cost WiFi hacking tool for password cracking. This tool has the proficiency to conjoin several password crackers into one package making it one of the most popular cracking tools for hackers.

It performs dictionary attacks and can also make necessary alterations to it to enable password cracking. These alterations can be in single attack mode by modifying a related plaintext (such as a username with an encrypted password) or checking the variations against the hashes.

It also uses the Brute force mode for cracking passwords. It caters to this method for those passwords that do not appear in dictionary wordlists, but it takes a longer time to crack them.

It was originally designed for the UNIX operating system to detect weak UNIX passwords. This tool supports fifteen different operating systems, which include eleven different versions of UNIX and other Operating systems like Windows, DOS, BeOS, and Open VMS.

This tool automatically detects password hash types and work as a customizable password cracker. We observe that this WiFi hacking tool can crack various types of encrypted password formats, including hash type crypt passwords often found on multiple UNIX versions.

This tool is known for its speed and is, in fact, a fast password cracking tool. As suggested by its name, it rips through the password and cracks it open in no time. It can be downloaded from _John the Ripper website.

Download Now

15. Medusa

The name Medusa, in Greek mythology, was the daughter of the Greek deity Phorcys portrayed as a winged female with snakes in place of hair and was cursed to turn into stone anyone who looked into her eyes.

In the above context, the name of one of the best online WiFi hacking tools seems quite a misnomer. The tool designed by the foofus.net website members is a brute force hacking tool, available to download from the internet. A number of services that support remote authentication are supported by the Medusa hacking tool.

The tool has been devised so that it allows thread-based parallel testing, which is an automatic software testing process that can initiate multiple tests against multiple hosts, users, or passwords at the same time to verify the key functional capabilities of a specific task. The purpose of this test is time-saving.

Another key feature of this tool is its flexible user input, wherein the target input can be specified in various ways. Each input can be either a single input or multiple inputs in a single file, giving the user the flexibility to create customizations and shortcuts to hasten his performance.

In using this crude hacking tool, its core applications need not be modified to compound the list of services for brute force attacks. In the device, all service modules exist as independent .mod file making it a modular design application.

Download Now

16. Angry IP Scanner

It is one of the best Wifi hacking tool for PC for scanning IP addresses and ports. It can scan both local networks as well as the internet. It’s free to use the WiFi hacking tool, which does not require any installation by virtue of which it can be effortlessly copied and used anywhere.

This cross-platform software can support multiple software platforms, which may be operating systems like Blackberry, Android, and iOS for smartphones and tablet computers or cross-platform programs like Microsoft Windows, Java, Linux, macOS, Solaris, etc.

The Angry IP Scanner application enables a command-line interface (CLI), a text-based user interface used to view and manage computer files. This lightweight application is written and maintained by Anton Keks, a software expert, the co-owner of a software development organization.

This tool can save and export the results in several formats like CSV, TXT, XML, etc. You can also file in any format using this tool or randomly access the data, there is no sequence of events, and you can jump directly from point A to point Z without going through the proper sequence.

The scanning tool simply pings each IP address by sending a signal in order to determine the status of every IP address, resolve a hostname, scan ports, etc. The data thus collected about each host can then be expanded in one or more paragraphs to explain any complexities using plug-ins.

This tool uses a separate scanning thread for every single IP address scanned using a multi-threaded approach to increase its scanning speed. With many data fetchers, this tool allows the addition of new capabilities and functionality to enhance its performance. It is overall a good tool with a number of features for its users.

Download Now

17. OpenVas

A well known comprehensive vulnerability assessment procedure is also known by its old name “Nessus”. It is an open-source system that can detect any host’s security issues, whether a server or a network device such as PCs, laptops, smartphones, etc.

As stated, this tool’s primary function is to perform detailed scanning, starting with the port scan of an IP address to detect if anyone is listening to what you are typing. If detected, these listening are tested for vulnerabilities, and the results are compiled into a report for necessary action.

OpenVAS Hacking Tool can scan multiple hosts simultaneously with the ability to stop, pause, and resume scan tasks. It can undertake more than 50,000 susceptibility tests and show the results in plain text, XML, HTML, or latex formats.

This tool advocates False-positive management and posting any false positive to its mailing list results in immediate feedback. It can also schedule scans, has a powerful command-line interface, and composite Nagios monitoring software besides graphics and statistics generation methods. This tool supports Linux, UNIX, and Windows operating systems.

Being a powerful web-based interface, this tool is very popular amongst administrators, developers, and certified information systems, security professionals. The major function of these experts is to detect, prevent document, and counter threats to digital information.

Download Now

18. SQL Map

The SQL Map tool is open source python software that automatically enables detecting and exploiting SQL injection flaws and taking over of database servers. SQL Injection attacks are one of the oldest, most pervading, and highly dangerous web application risks.

There are various types of SQL Injection attacks like the in-band SQLi, blind SQLi, and out-of-band SQLi. An SQL injection occurs when you unknowingly ask for and run a user input like their username or user-id rather than a simple name/id on your database.

Hackers using the SQL injection method can bypass all security measures on web applications using an SQL database such as MySQL, Oracle, SQL Server, or others and recover all the contents like personal data, trade secrets, intellectual property, any other information and even add, modify or delete records in the database.

The hackers also employ dictionary-based password cracking techniques and can also undertake the user enumeration attack by using brute-force techniques on web application weaknesses. This method is used to recover the valid username from a web application or where user authentication is required.

You can also store your information in your database, dumb, known as the mysqldump tool. This tool is used to back-up a database so that its contents can be restored in the event of data loss and is located in the root/bin directory of the MySQL installation directory. It enables the back-up of your information through the generation of a text file that contains SQL statements that can re-create the databases from now or scratch.

Download Now

19. Intruder

The intruder is a cloud-based vulnerability scanner built by experienced security professionals. This hacking tool locates cybersecurity weaknesses in your digital infrastructure to avoid costly data breaches. The intruder also coalesces with major cloud providers like Slack and Jira for project tracking.

This system has more than 9000 security checks available, which are up for use to all types and sizes of companies interested to overcome the weaknesses in their cybersecurity. In the process of checking, it looks to identify incorrect security configurations and removes the errors in the execution of these security controls.

It also keeps a check on common web application contentions like SQL injection and cross-site scripting so that you can do your work without the fear of anyone ripping into your work and severing it. It proactively works on your system, checking for any latest risks and clears them using its remedies so that you can peacefully continue with your working.

So what is the difference between a hacker and an intruder? Their aim or goal is to break the weaker network security systems to steal information. The hacker is a mastermind in the art of programming to hacking into programs that work and can be termed as a ‘computer criminal’ whereas intruders are those who, through their continuous network scanning programs are aware of weaknesses in the system and networks and ultimately exploit them to breach into networks and information systems.

Download Now

20. Maltego

Maltego is a tool for link analysis and data mining, which helps you locate the network’s weak points and abnormalities. It works on real-time data mining and information collection. It is available in three versions.

Maltego CE, the community version, is available free of cost, whereas the Maltego classic is available at a price of $999, and the third version, the Maltego XL, is available at the cost of $1999. Both the priced versions are available for the desktop user. There is another product of Maltego for the webserver, namely CTAS, ITDS, and Comms, which includes training and has an initial price of $40000.

Recommended: 15 Best WiFi Hacking Apps For Android (2020)

This tool provides data on node-based graphical patterns, whereas Maltego XL can work with large graphs, providing graphic pictures highlighting the weaknesses and abnormalities in the network to enable easy hacking by using the highlighted susceptibilities. This tool supports Windows, Linux, and Mac Operating Systems.

Maltego also provides an on-line training course, and you are given three months to complete the course, during which you are eligible to access all new videos and updates. Upon completing all exercises and lessons, you will be given a certificate of participation by Maltego.

Download Now

That’s it, we hope that this list of 20 best WiFi hacking tools for Windows 10 PC was helpful. Now you will be able to access the wireless network without knowing its password, basically for learning purposes. The password cracking time may vary depending on the complexity and length of the passwords. Please note hacking wireless networks to get unauthorized access is a cyber-crime, and it is advised to refrain from doing so as it may lead to legal complications and risks.