서핑 공격: Siri, Alexa, Google, 초음파로 Bixby 납치

음성 어시스턴트는 고객과 약속을 잡고 음악을 연주하는 등 일상적인 집안일을 도와줍니다. 음성 비서와 관련된 시장은 Google , Siri , Alexa 및 Bixby 와 같은 옵션으로 가득 차 있습니다 . 이 어시스턴트는 음성 명령을 사용하여 활성화되고 작업을 수행합니다. 예를 들어 Alexa(Alexa) 에게 선택한 노래를 재생 하도록 요청할 수 있습니다 . 이러한 기기는 하이재킹되어 기기 소유자를 상대로 사용될 수 있습니다. 오늘 우리는 초음파(Ultrasound) 를 이용한 서핑 공격(Surfing Attacks) 과 그것이 제기하는 잠재적인 문제 에 대해 배울 것 입니다.

서핑 공격이란?

스마트 장치에는 Google Home Assistant(Google Home Assistant) , Amazon 의 Alexa , Apple 의 Siri 및 그다지 인기가 없는 음성 비서와 같은 음성 비서가 장착되어 있습니다 . 인터넷(Internet) 어디에서도 정의를 찾을 수 없으므로 다음과 같이 정의합니다.

“Surfing attacks refer to hijacking of voice assistants using inaudible sounds such as Ultrasound waves, with an intention to access device owners’ data without the knowledge of owner”.

인간의 귀는 주파수 범위(20Hz ~ 20KHz) 사이에서만 소리를 인지할 수 있다는 것을 이미 알고 있을 것입니다. 누군가가 인간 귀의 오디오 스펙트럼을 벗어나는 오디오 신호를 보내면 그 사람은 그 신호를 들을 수 없습니다. 초음파(Ultrasounds) 도 마찬가지 입니다. 주파수는 인간의 귀의 지각을 넘어서

악당들은 음성 명령을 사용하는 스마트폰, 스마트 홈 등의 기기를 하이재킹하기 위해 초음파 를 사용하기 시작했습니다. (Ultrasound)초음파(Ultrasound) 주파수의 이러한 음성 명령은 인간의 지각을 초월합니다. 이를 통해 해커는 사운드 어시스턴트의 도움으로 원하는 정보(음성 인식 스마트 장치에 저장됨)를 얻을 수 있습니다. 그들은 이를 위해 들리지 않는 소리를 사용합니다.

서핑 공격의 경우 음성 도우미를 사용하여 스마트 장치를 제어하기 위해 해커가 스마트 장치의 시야에 있을 필요가 없습니다. 예를 들어 테이블 위에 아이폰이 놓여 있으면 사람들은 음성이 공중에서 움직일 수 있다고 가정하고 음성 명령이 공중을 통해 오면 해커를 알아차릴 수 있다. 그러나 음성파가 전파되기 위해서는 전도체가 필요하기 때문에 그렇지 않습니다.

단단한 인공물(Know) 도 진동할 수 있는 한 음성 전파에 도움이 될 수 있습니다. 나무로 만든 테이블은 여전히 나무를 통해 음성 파동을 전달할 수 있습니다. 대상 사용자의 스마트폰이나 구글 홈(Google Home) , 알렉사(Alexa) 등 음성 비서를 활용한 스마트 기기에 불법 행위를 지시하는 명령으로 사용되는 초음파 다(Ultrasound) .

읽기(Read) : 암호 스프레이 공격(Password Spray Attack) 이란 무엇입니까 ?

서핑 공격은 어떻게 작동합니까?

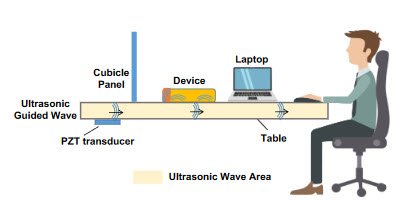

기계가 보관된 표면을 통해 이동할 수 있는 들리지 않는 초음파를 사용합니다. 예를 들어 전화기가 나무 테이블 위에 있는 경우 서핑 공격을 위해 초음파를 보낼 수 있는 기계를 테이블에 부착하기만 하면 됩니다.

실제로 장치는 피해자의 테이블이나 피해자가 음성 도우미를 놓기 위해 사용하는 표면에 부착되어 있습니다. 이 장치는 피해자가 아무것도 의심하지 않도록 먼저 스마트 어시스턴트의 볼륨을 줄입니다. 명령은 테이블에 연결된 장치를 통해 제공되고 명령에 대한 응답도 동일한 기계 또는 원격 장소에 있을 수 있는 다른 것으로 수집됩니다.

예를 들어, " Alexa(Alexa) , 방금 받은 SMS 를 읽어주세요 "라는 명령이 주어질 수 있습니다 . 이 명령은 회의실에 있는 사람들이 들을 수 없습니다. Alexa 는 매우 낮은 음성으로 (Alexa)OTP (일회성 비밀번호)가 포함 된 SMS 를 읽습니다 . 이 응답은 다시 하이재킹 장치에 의해 캡처되어 해커가 원하는 곳으로 전송됩니다.

이러한 공격을 서핑 공격(Attacks) 이라고 합니다. 비전문가도 이 문제를 이해할 수 있도록 기사에서 모든 기술적인 단어를 제거하려고 했습니다. 고급 읽기를 위해 여기에 더 잘 설명 된 연구 논문에 대한 링크가 있습니다.(a link to a research paper)

다음 읽기(Read next) : Living Off Land 공격이란 무엇입니까(What are Living Off The Land attacks) ?

Related posts

Siri, Google 어시스턴트 및 Cortana – 3가지 디지털 어시스턴트 비교

Alexa 및 Google Home과 함께 작동하는 2019년 최고의 스마트 플러그

Shodan는 인터넷에 연결된 장치를위한 것이다 search engine

Internet Things (IoT) - 자주 묻는 질문 (FAQ)

누가 IoT Data을 소유하고 있습니까? Manufacturer, End User 또는 일부 제 3 자?

Google vs Bing - 당신을 위해 오른쪽 search engine 찾기

Chrome browser에서 Google Earth를 사용하여

기본 설정으로 Raspberry Pi module을 설정하는 방법

Freelancers, Google Docs 용 Best Invoice Templates, Small Business

Fix Downloading Proxy Script error Google Chrome

Google Contacts or Gmail에서 연락처를 추가하고 삭제하는 방법

Google Sheets 웹 응용 프로그램에서 텍스트를 회전하는 방법

Make Google Drive New tab Chrome에서 파일을 엽니 다

Fix Google Docs Spellcheck가 제대로 작동하지 않습니다

LibreOffice에서 파일을 Google Drive로 직접 저장하는 방법

Google Slides loop을 출판하지 않고 만드는 방법

Internet Things 란 무엇입니까 - SkyNet을 소개합니다!

Skyfonts를 사용하면 & Install Google Fonts on Windows PC로 다운로드 할 수 있습니다

Google Chrome이 응답하지 않고 Relaunch?

Google FLoC (Privacy Sandbox) Chrome에서 옵트 아웃하는 방법