Tor 는 (Tor)Onion Router의(The Onion Router) 약자입니다 . 이름에서 라우터임을 나타내지만 실제로는 브라우저입니다. Tor 는 인터넷(Internet) 에서 익명성과 개인 정보를 상징하는 브라우저입니다 . Tor에 대한 이 리뷰에서는 Tor 가 작동하는 방식과 (Tor)인터넷(Internet) 을 검색할 때 Tor가 익명성을 제공하는 방식 에(Tor) 대해 설명 합니다 .

토르 브라우저 검토

Tor와 다른 브라우저

Microsoft Edge , Mozilla Firefox 및 Google Chrome 은 익명으로 탐색할 수 있는 기능( InPrivate 및 InCognito 모드)을 제공 하지만 중개자가 웹 트래픽의 소스와 대상 사이에 있을 때 여전히 뒤쳐집니다. 웹을 검색하거나 이메일을 보내거나 오디오/비디오 등을 다운로드할 때 데이터는 패킷 형태로 전송됩니다.

각 데이터 패킷에는 데이터 패킷의 소스와 대상에 대해 알려주는 헤더가 있습니다. 암호화된 연결을 사용하더라도 패킷 헤더는 취약합니다. 소스와 목적지 사이에 앉아 있는 사람은 누구나 패킷 헤더를 읽고 사용자와 탐색 습관에 대해 알 수 있습니다. 스누핑하는 사람들에는 ISP(ISPs) , 광고 대행사 및 때로는 정부 기관도 포함됩니다. 따라서 귀하의 탐색 및 인터넷(Internet) 에서 보는 내용은 다른 사람들이 귀하에 대해 수집한 정보의 영향을 받습니다.

토르가 필요한 이유

Tor 는 사용자의 개인 정보 보호에 총력을 기울여 개발되었습니다. 사람들은 Tor 를 사용하여 기밀 이메일을 보냅니다. Tor 의 높은 수준의 보안으로 인해 해커는 이메일의 발신지와 발신자의 위치를 알 수 없습니다. 다음은 지구상에서 사용 가능한 가장 안전한 브라우저가 누구에게 필요한지 명확히 하는 Tor 의 몇 가지 용도입니다.(Tor)

- 익명으로 데이터를 보낼 수 있습니다.

- 한 릴레이에서 다른 릴레이로 데이터가 전달되는 즉시 추적이 삭제되므로 흔적을 남기지 않고 웹 서핑을 할 수 있습니다. 나는 잠시 후에 릴레이에 올 것입니다 – 다음 섹션에서.

- 귀하의 국가에서 검열된 웹사이트를 볼 수 있습니다. ISP(ISPs) 는 귀하가 액세스하려는 대상을 알지 못하기 때문입니다.

- 웹사이트를 호스팅하는 사람이 누구인지 아무도 모르기 때문에 검열하기 어려운 웹사이트를 호스팅할 수 있습니다.

Tor 는 특히 다양한 광고 대행사, 소셜 네트워크 및 정부 기관의 감시 아래 사용자 개인 정보가 보호되는 세계에서 많이 사용됩니다. 또한 ISP(ISPs) 는 실제로 웹 사이트에 연결하기 전에 연결 요청을 가로챕니다. Tor 를 사용하면 그러한 기관에 대한 데이터를 남기지 않을 것입니다.

Tor 중계 네트워크 – Tor 작동(Tor Relay Network – How Tor Works) 방식

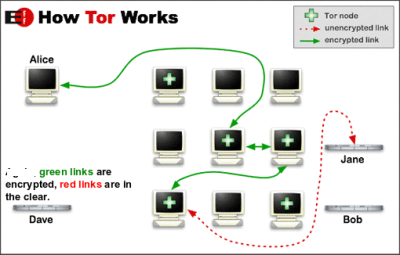

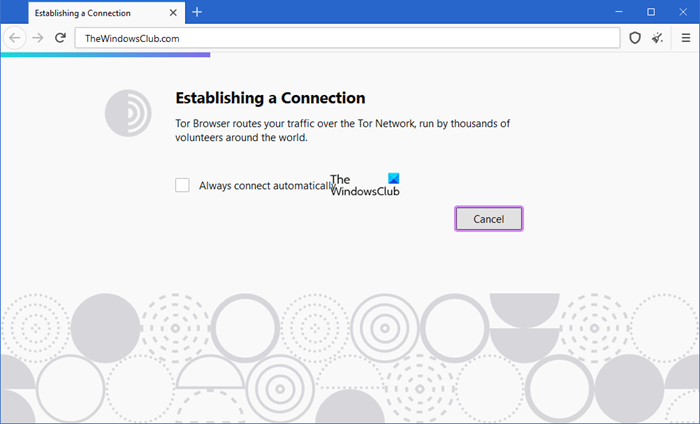

Tor Network 는 프로젝트에 자원한 사람들이 만든 릴레이 네트워크에서 작동합니다. 데이터 패킷을 수신하여 대상으로 전달하는 고정 라우터가 있는 다른 브라우저와 달리 Tor 브라우저는 여러 릴레이를 사용합니다. 더 명확하게 하기 위해 절차는 다음과 같습니다.

- Tor 주소 표시줄 에 URL 을 입력하면 Tor 네트워크 의 중계 컴퓨터를 사용하여 임의의 경로가 형성 됩니다.(a random route is formed)

- 네트워크의 각 중계 컴퓨터는 라우터로 작동합니다. 데이터 패킷을 수신하여 이전 라우터에 대한 정보를 삭제한 후 네트워크의 다음 중계 컴퓨터로 전달합니다.

- 데이터 패킷이 릴레이 컴퓨터를 떠나면 데이터 패킷에 대한 모든 정보가 릴레이 컴퓨터에서 제거됩니다.

- 약 10분 정도마다 개인 정보를 더욱 보호하기 위해 새로운 릴레이가 설정됩니다.

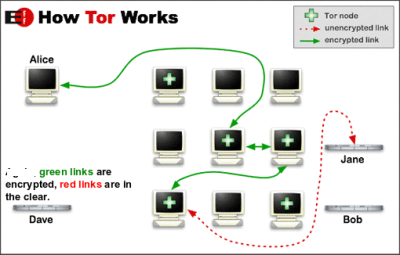

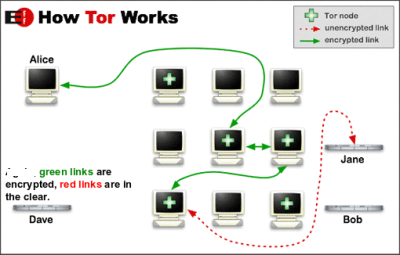

아래 그림은 Tor의 작동 방식을 보여줍니다.

목표는 분명합니다. 원래 소스에 대한 모든 정보가 네트워크에서 손실되도록 릴레이의 미로를 만드는 것입니다. 이것은 대상 웹사이트의 스크립트가 요청/데이터를 보낸 사람과 위치를 추적하는 것을 불가능하게 만듭니다.

Tor 번들이란 무엇입니까?

Tor 번들 을 다운로드하면 세 가지 필수 프로그램이 제공됩니다.

- Vidalia 그래픽 인터페이스

- 토르 브라우저

- 토르 버튼

Tor 번들 을 처음 다운로드할 때 파일을 추출해야 합니다. 어떤 종류의 설치도 필요하지 않습니다. 즉, 모든 종류의 운영 체제를 실행하는 모든 컴퓨터에서 사용할 수 있도록 추출된 파일을 USB 드라이브에 저장할 수 있습니다.(USB)

읽기(Read) : Windows PC용 최고의 개인 정보 보호 브라우저(Best Privacy browsers for Windows PC) .

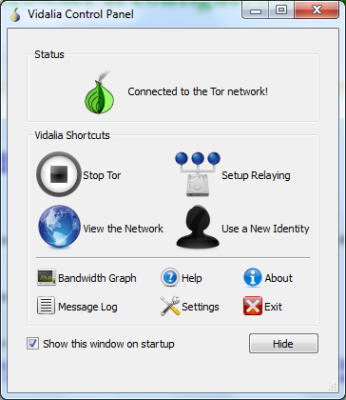

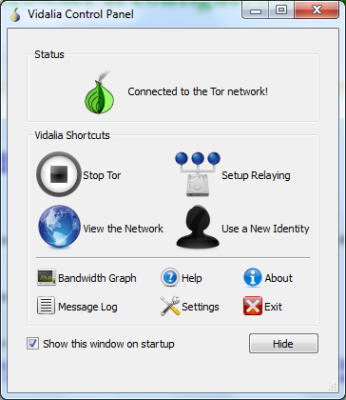

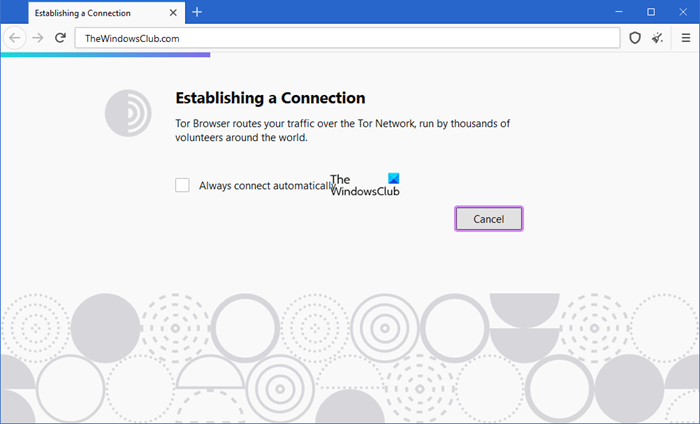

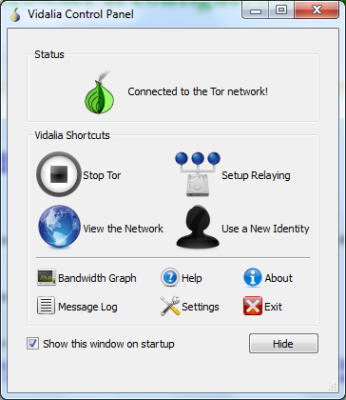

Tor Browser 번들 의 압축을 풀면 " Tor Browser.Exe 시작(Start Tor Browser.Exe) "이라는 실행 파일을 찾을 수 있습니다 . 이 파일을 더블 클릭하면 Vidalia 그래픽 인터페이스가 실행됩니다. Tor 중계 네트워크 를 생성한 후 Tor 를 실행하는 것 외에 그래픽 인터페이스를 통해 다음을 수행할 수 있습니다.

- Tor 브라우저 의 기본 설정 변경

- Tor 네트워크 에서 중계기 역할을 하는 컴퓨터 보기

- 대역폭을 확인하십시오

- (Start)Tor 브라우저 시작 및 중지 ( Tor 연결 연결 및 연결 끊기 )

- 도움말 파일 및 정보를 확인하십시오.

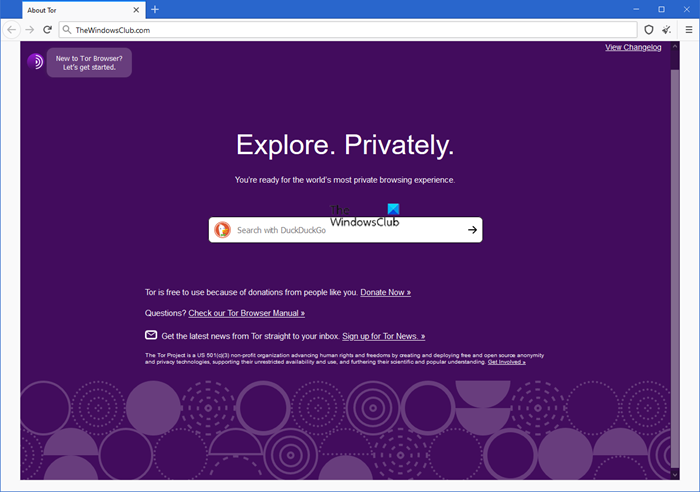

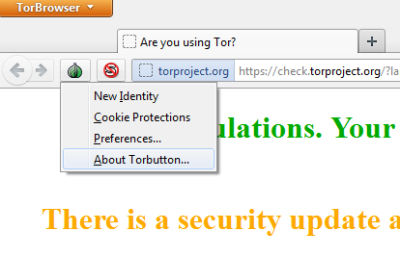

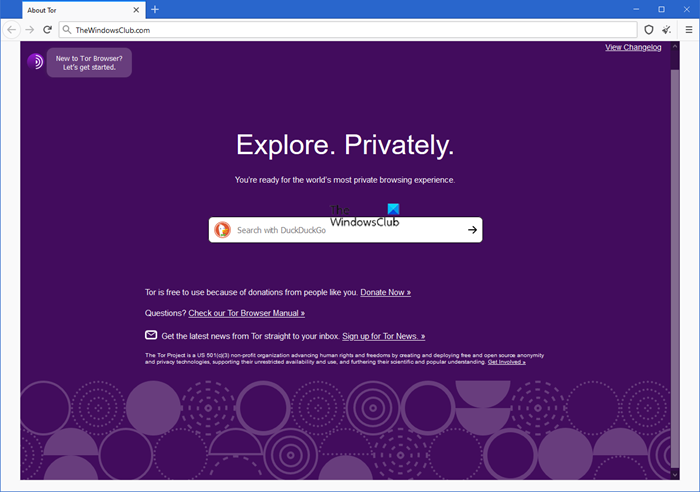

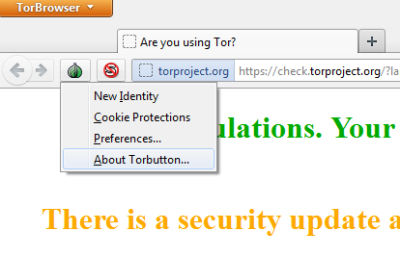

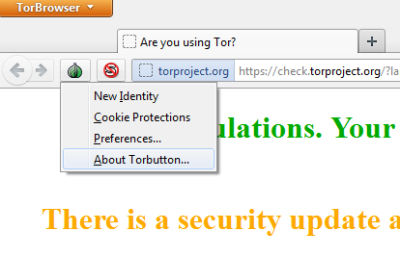

릴레이가 설정되면 위 섹션의 첫 번째 이미지와 같이 Tor 브라우저가 표시됩니다. (Tor)Tor 버튼 은 주소 표시줄 앞에 있으며 방문 중인 웹 페이지에서 쿠키 실행을 허용/차단할 수 있습니다. Tor 버튼 을 사용하여 기본 설정을 변경할 수도 있습니다 . 원하는 경우 Tor(Tor) 버튼 을 사용하여 새 세션(새 릴레이)을 시작할 수 있습니다 .

Tor 번들 을 사용하여 모든 구성 요소를 다운로드해야 합니다 . 컴퓨터가 불안정해질 수 있으므로 개별 구성 요소를 다운로드하여 사용하려고 할 수 없으며 시도해서는 안 됩니다.

읽기(Read) : Windows PC용 무료 프록시 소프트웨어(free Proxy software) 목록 .

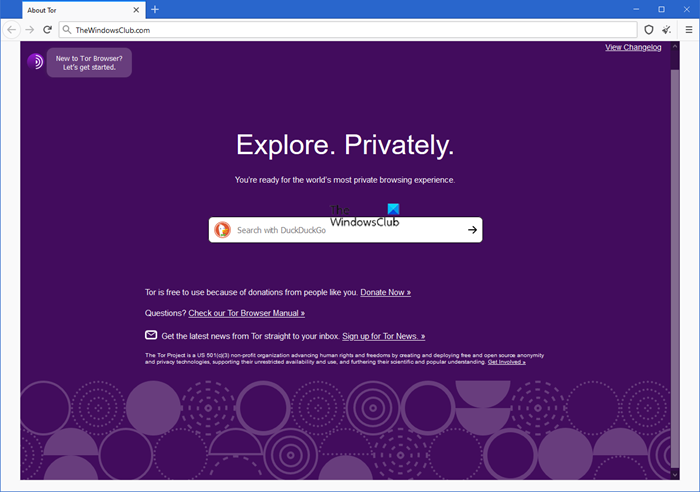

토르 브라우저 사용 방법

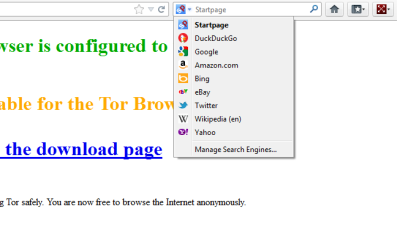

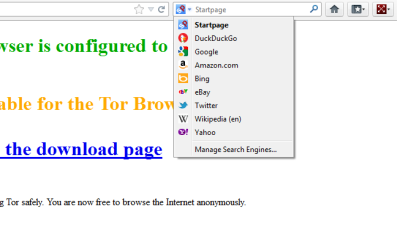

다른 브라우저와 마찬가지로 주소 표시줄에 URL 을 입력하고 Enter 키를 누르면 원하는 웹사이트를 방문할 수 있습니다. (URL)주소 표시줄 옆에 있는 표시줄은 빠른 검색 표시줄입니다. Google , Amazon , Bing , Twitter , Wikipedia 등과 같은 웹사이트를 선택할 수 있습니다 . 검색할 웹사이트를 선택한 후 검색어를 입력하고 Enter 키를 누릅니다.

Tor 버튼( (Tor)Tor 브라우저 왼쪽에 있는 양파 아이콘)을 클릭 하여 Tor 쿠키 및 기타 기본 설정을 지정할 수 있습니다.

InCognito 브라우징 과 관련하여 Tor 의 동작을 선택하여 개인 정보에 대한 기본 설정을 추가로 사용자 지정할 수 있습니다 . Tor 브라우저 의 제목 표시줄에 있는 Tor (Tor Browser)브라우저 버튼을 (Tor Browser)클릭(Click) 하고 결과 하위 메뉴에서 옵션(Options) 을 클릭 하고 다시 옵션(Options) 을 클릭합니다 . 결과 대화 상자에서 개인 정보(Privacy) 탭을 클릭합니다. 이 탭에서 쿠키, 다운로드 기록, 비밀번호 등을 저장할지 여부를 설정할 수 있습니다. 또한 " 웹사이트가 사용자를 추적하지 않아야 하는" (websites should not try to track you)Tor 모드 를 설정할 수도 있습니다.(그러나 이것은 광고 대행사, 특히 정부 기관이 귀하의 의지와 상관없이 귀하를 계속 추적 할 것이기 때문에 그다지 신뢰할 수 없습니다).

TOR 브라우저를 사용하여 다크 웹에 액세스할(access the Dark Web using the TOR browser) 수 있습니다 .

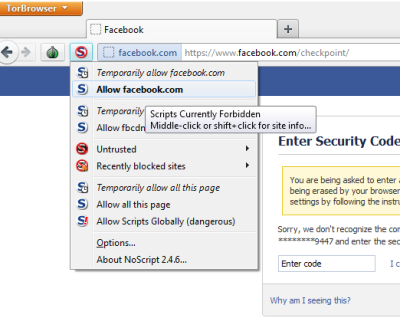

Tor 브라우저의 단점

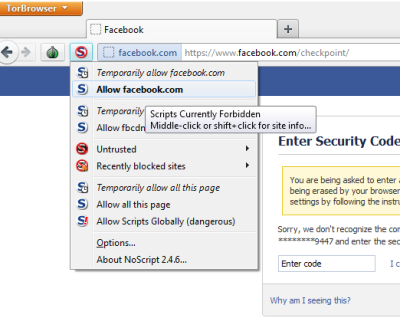

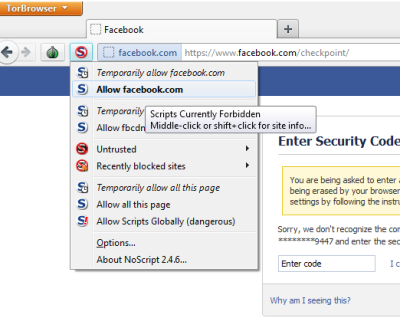

단 한 가지가 있습니다. 브라우저가 때때로 느려집니다. 이는 데이터 패킷이 Tor 브라우저에서 많은 수의 중계 지점을 통해 라우팅되기 때문입니다. Tor 로 검색하는 동안 다른 부정적인 점을 찾을 수 없었습니다 . 또한 일부 사이트에서는 주소 표시줄 바로 앞에 S 아이콘을 사용하여 스크립트를 허용해야 할 수도 있습니다. (S)Facebook 및 Twitter 와 같은 사이트 는 스크립트를 광범위하게 사용하므로 차단된 스크립트로 Tor를 실행하면 문제가 발생할 수 있습니다. S 버튼 을 사용하여 스크립트 차단/허용을 전환할 수 있습니다 .

토르 브라우저 다운로드

Tor 에 대한 위의 리뷰 는 브라우저의 가장 중요한 기능만을 다룹니다. 다운로드하거나 Tor 웹사이트 에서 더 자세한 정보를 얻을 수 있습니다 . (Tor website.)추가할 사항이 있으면 아래에 의견을 남겨주세요.

관련(Related) : TOR 브라우저가 Windows에서 열리지 않거나 작동하지 않습니다 .

Tor 브라우저를 제거하는 방법

제어판(Control Panel) 또는 설정 에 (Settings)Tor 브라우저 항목이 표시되지 않을 수 있습니다 . 시스템에서 Tor 브라우저(Tor Browser) 를 제거 하는 것은 간단합니다.

- 검색 시작(Start Search) 을 사용하여 Tor 검색(Tor)

- Tor 브라우저(Tor Browser) 폴더 또는 애플리케이션 찾기

- (Delete)Tor 브라우저(Tor Browser) 폴더 또는 응용 프로그램 삭제

- 휴지통 비우기

- 그게 다야!

개인 정보를 보호하는 Windows(Windows) 용 브라우저인 Browzar 도 관심을 가질 수 있습니다. 각각 다른 기능 세트를 제공하는 Windows 컴퓨터 용 대체 웹 브라우저 또는 (alternate web browsers )휴대용 브라우저(portable browsers) 에 대한 이 링크를 확인하는 것이 좋습니다. Epic Privacy Browser 도 확인해 보세요.

Tor Browser Review Download: Protect Your Privacy and Surf Web Safely

Tor is an acronym that stands for The Onion Router. While the name suggests it is a router, it is actually a browser. Tor is the browser that stands for anonymity and privacy on the Internet. This review of Tor talks about how Tor works and how it provides anonymity when you are browsing the Internet.

Tor Browser Review

Tor vs. Other Browsers

While Microsoft Edge, Mozilla Firefox and Google Chrome offer the feature where you can browse anonymously (InPrivate and InCognito modes), they still lag behind when intermediaries are sitting between the source and destination of web traffic. When you browse the web, send an email or download audio/video or anything, data is sent in the form of packets.

Each data packet has a header that tells about the source and destination of the data packet. Even if you are using an encrypted connection, the packet headers are vulnerable. Anyone sitting between the source and destination can read the packet header to know about you and your browsing habits. The people snooping include your ISPs, ad agencies and sometimes even the government agencies. As such, your browsing and what you see on the Internet is affected by the information others have gathered about you.

Why do you need Tor

Tor has been developed with a total concentration on the privacy of users. People use Tor to send confidential emails. The high-level security of Tor makes it impossible for hackers to know the origination of emails and thereby the location of the sender. Following are some uses of Tor that make it clear as to who all need the safest browser available on the planet:

- You can send data anonymously.

- You can surf the web without leaving any traces as the traces are deleted as soon as data is forwarded from one relay to another. I will come to relays in a moment – in the next section.

- You can view the websites that are otherwise censored in your country – because the ISPs won’t know what you are trying to access.

- You can host websites that will be difficult to censor because nobody knows who is hosting the website.

There are many uses of Tor – especially in a world where user privacy has been under the prying eyes of different ad agencies, social networks, and government agencies. Also, your ISPs intercept your connection requests before you actually connect to a website. Using Tor, you won’t leave any data for such agencies.

The Tor Relay Network – How Tor Works

Tor Network works on a network of relays formed by people who have volunteered for the project. Unlike other browsers that have fixed routers that receive data packets to forward them to their destinations, Tor browser uses a number of relays. To be clearer, here is the procedure:

- When you enter a URL in Tor address bar, a random route is formed using the relay computers in the Tor network.

- Each relay computer in the network works as a router. It receives data packets, forwards it to the next relay computer in the network after deleting information about the previous router.

- Once the data packet leaves the relay computer, any information about the data packet is removed from the relay computer.

- Approximately every ten minutes or so, a new relay is set up to further protect your privacy.

The below figure shows how Tor works:

The aim is clear – to create a maze of relays so that all the information about the original source is lost in the network. This makes it impossible for the scripts on the destination website to track who sent the request/data and from where.

What Is The Tor Bundle

When you download the Tor bundle, you get three essential programs:

- Vidalia graphical Interface

- Tor Browser

- Tor Button

When you first download the Tor bundle, you are required to extract the files. You do not need any kind of installations. This means you can carry the extracted files on a USB drive for use with any computer running any kind of operating system.

Read: Best Privacy browsers for Windows PC.

Once you have extracted the Tor Browser bundle, you find an executable that says “Start Tor Browser.Exe”. When you double-click this file, it launches Vidalia graphical interface. Other than launching Tor after creating a Tor relay network, the graphical interface lets you:

- Change the default settings for Tor browser

- View the computers acting as a relay in the Tor network

- Check out the bandwidth

- Start and stop Tor browser (connect and disconnect the Tor connection)

- Check out the help files and About

Once the relay is set up, you get the Tor browser as shown in the first image in the above section. The Tor button is located before the address bar and it allows you to allow/block cookies from running on the webpage you are visiting. You can also change your preferences using the Tor button. If you wish, you can start a new session (a new relay) using the Tor button.

Note that you need to download all the components using the Tor bundle. You cannot and should not try to download and use individual components as your computer may become unstable.

Read: List of free Proxy software for Windows PC.

How To Use Tor Browser

As with any browser, you just enter the URL in the address bar and hit enter to visit the website you want. The bar next to the address bar is a Quick search bar. It allows you to select websites such as Google, Amazon, Bing, Twitter, Wikipedia and more. After selecting the website that you wish to search, enter the search term and hit the Enter key.

You can click on the Tor button (onion icon towards the left of the Tor browser) to set up Tor cookies and other preferences.

You can further customize your preferences about privacy by selecting the behavior of Tor when it comes to InCognito browsing. Click on the Tor Browser button on the title bar of Tor Browser and in the resulting sub-menu, click on Options and again on Options. In the resulting dialog box, click the Privacy tab. In this tab, you can set whether you want to save cookies, download history, passwords, etc. You can also set Tor mode where “websites should not try to track you” (Though this is not very reliable as ad agencies and especially government agencies will continue to track you irrespective of your will).

You can access the Dark Web using the TOR browser.

Drawbacks Of Tor Browser

There is only one – the browser gets slower at times. This is because of the fact that the data packets are routed through a good number of relay points in the Tor browser. I could not find any other negatives while browsing with Tor. Also, on some sites, you may have to allow scripts using the S icon just before the address bar. Sites such as Facebook and Twitter make extensive use of scripts so you may face problems if you run Tor with scripts blocked. You can toggle blocking/allowing scripts using the S button.

Tor Browser Download

The above review of Tor covers just the most important features of the browser. You can download it or get more details on the Tor website. If you have anything to add, please leave a comment below.

Related: TOR browser not opening or working in Windows.

How to uninstall Tor browser

You may not see the Tor browser entry in the Control Panel or Settings. Removing Tor Browser from your system is simple:

- Search for Tor using the Start Search

- Locate your Tor Browser folder or application

- Delete the Tor Browser folder or application

- Empty your Trash

- That’s it!

Browzar, another privacy-minded browser for Windows may also interest you. You might want also to check out this link which talks of alternate web browsers for your Windows computer, each offering a different set of features or this one about portable browsers. You might want to also check out Epic Privacy Browser.